(public domain)

18. Januar 2015

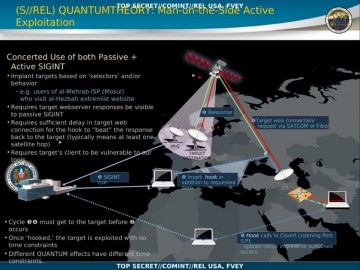

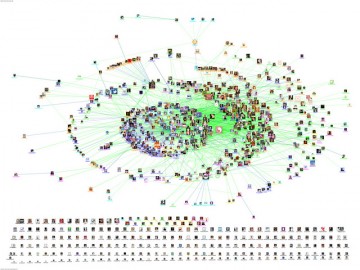

Die Geheimdienste der „Five-Eyes“ (USA, Großbritannien, Kanada, Australien und Neuseeland) betreiben nicht mehr nur Überwachung und Spionage, sie wollen die Herrschaft im Internet und bereiten digitale Kriege vor.

Die Geheimdienste der „Five-Eyes“ (USA, Großbritannien, Kanada, Australien und Neuseeland) betreiben nicht mehr nur Überwachung und Spionage, sie wollen die Herrschaft im Internet und bereiten digitale Kriege vor.

Nachdem Schwachstellen der gegnerischen Systeme ausspioniert wurden, wurden und werden diese mit Hilfe implantierter Hardware und eingeschleuster Schadsoftware kontrollierbar gemacht. Ziel ist kritische Systeme nach Belieben kontrollieren oder zerstören zu können. Als kritische Infrastruktur gilt alles, was eine Gesellschaft am Laufen hält: Energie, Kommunikation, Transport. Ziel, so interne Unterlagen, sei schließlich die "kontrollierte Eskalation in Echtzeit".

Wer aber garantiert, dass nicht auch diese Staaten/ihre Geheimdienste selbst Opfer ihrer eigenen Methoden werden können, zum Beispiel durch private Hacker, Kriminelle oder andere Geheimdienste?

Der Spiegel berichtet über eine NATO-Liste für sogenannte gezielte Tötungen in Afghanistan. Zeitweise sollen bis zu 750 Personen gleichzeitig auf der Liste gestanden haben. Insgesamt wurden auf diese Weise im Laufe der Jahre mehr als 3.600 Menschen erfasst. Unter den Todeskandidaten waren Taliban-Kommandeure, Angehörige der von den Aufständischen eingesetzten Zivilverwaltung und auch Drogenhändler. Das Material stammt aus den Jahren 2009 bis 2011 und fällt in die Amtszeit von US-Präsident Barack Obama.

Der Spiegel berichtet über eine NATO-Liste für sogenannte gezielte Tötungen in Afghanistan. Zeitweise sollen bis zu 750 Personen gleichzeitig auf der Liste gestanden haben. Insgesamt wurden auf diese Weise im Laufe der Jahre mehr als 3.600 Menschen erfasst. Unter den Todeskandidaten waren Taliban-Kommandeure, Angehörige der von den Aufständischen eingesetzten Zivilverwaltung und auch Drogenhändler. Das Material stammt aus den Jahren 2009 bis 2011 und fällt in die Amtszeit von US-Präsident Barack Obama.