7. Mai 2015

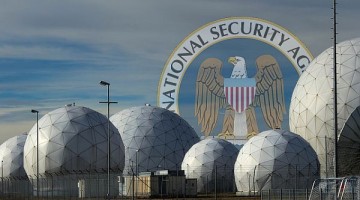

Der US-Geheimdienst NSA betreibt weltweit eine anlasslose Massenüberwachung. Nach amerikanischer Rechtsauffassung ist das völlig legitim… solange keine US-Bürger betroffen sind. Entgegen den Beteuerungen höchstrangiger Geheimdienstdirektoren ist diese Massenüberwachung aber schon längst heimlich auch auf amerikanische Staatsbürger ausgeweitet worden. Dies ergibt sich aus den Dokumenten des Whistleblowers Edward Snowden.

Der US-Geheimdienst NSA betreibt weltweit eine anlasslose Massenüberwachung. Nach amerikanischer Rechtsauffassung ist das völlig legitim… solange keine US-Bürger betroffen sind. Entgegen den Beteuerungen höchstrangiger Geheimdienstdirektoren ist diese Massenüberwachung aber schon längst heimlich auch auf amerikanische Staatsbürger ausgeweitet worden. Dies ergibt sich aus den Dokumenten des Whistleblowers Edward Snowden.

Das New Yorker Berufungsgericht unter Bundesrichter Gerard Lynch hat im Verfahren „ACLU v. Clapper“ auf Grund einer Klage der Bürgerrechtsorganisation American Civil Liberties Union (ACLU) nun entschieden, dass das millionenfache Datensammeln des Geheimdienstes NSA illegal sei.

Das Gericht erklärte, es werde keinen sofortigen Stopp des Datensammelns veranlassen, da Sektionen des hierfür zuständigen US Patriot Acts am 1. Juni auslaufen – unter anderem der Abschnitt, der die kritisierte Überwachungspraxis angeblich erlaubt. Dann muss entschieden werden, ob diese Sektion 215 verlängert oder gestrichen wird. "Angesichts der nationalen Sicherheitsinteressen, um die es in dem Fall gehen soll, halten wir es für klug, abzuwarten und dem Kongress die Möglichkeit zur Debatte zu geben", heißt es in der Begründung.

Einer Nebenklage der Bürgerrechtler, wonach das Telefon-Programm der NSA auch gegen die Verfassung verstoße, folgte das Gericht hingegen nicht. Parallel werden in den USA momentan vor anderen Berufungsgerichten noch zwei ähnliche Klagen gegen geheimdienstliche Überwachungsmethoden geführt.

Nachdem nun publik wurde, dass der US-amerikanische Geheimdienst NSA den BND und die Abhörstation in Bad Aibling jahrelang dazu missbrauchte, europäische Politiker, EU-Institutionen und Spitzenbeamte befreundeter europäischer Staaten zu überwachen, sah sich das Kanzleramt offensichtlich genötigt, die Reißleine zu ziehen.

Nachdem nun publik wurde, dass der US-amerikanische Geheimdienst NSA den BND und die Abhörstation in Bad Aibling jahrelang dazu missbrauchte, europäische Politiker, EU-Institutionen und Spitzenbeamte befreundeter europäischer Staaten zu überwachen, sah sich das Kanzleramt offensichtlich genötigt, die Reißleine zu ziehen.