20. September 2016

Zur Lokalisierung einer Person reicht eine Telefonnummer, damit eine Drohne per Fernlenkwaffe gezielt töten kann. Zu diesem Fazit kommt ein Gutachten für den NSA-Untersuchungsausschuss. Geheimdienste und Regierungsparteien haben diese technische Möglichkeit bestritten – und Telefonnummern an die USA gegeben.

Prof. Dr. Hannes Federrath ist W3-Professor für Sicherheit in verteilten Systemen am Fachbereich Informatik der Universität Hamburg sowie Vizepräsident der Gesellschaft für Informatik. Dieser Beitrag ging zunächst als Sachverständigengutachten mit dem Titel „Darstellung der Möglichkeiten, mithilfe von – ggf. auch personenbezogenen – Daten eine Lokalisierung bzw. Ortung von Personen durchzuführen“ an den Geheimdienst-Untersuchungsausschuss des Bundestages, der es beauftragt hat. Alle Rechte vorbehalten.

Aus der Zusammenfassung der Antworten auf die Fragen 3 und 4:

Die auf Drohnen eingesetzten Methoden zur autonomen Lokalisierung erlauben je nach Einsatzbedingungen aus einer Höhe von 2 km die Lokalisierung mit einer Genauigkeit von 5 m bis 35 m. Durch die Wahl einer tieferen Flughöhe kann die Genauigkeit weiter gesteigert werden. GPS-fähige MFG ermöglichen die Lokalisierung mit einer Genauigkeit von unter 10 m. Weitere Informationen wie beispielsweise Video, Signals Intelligence (SIGINT) oder Human Intelligence (HUMINT) sind zur Aufklärung des Zielgebiets ggf. hilfreich, aber für eine hinreichend genaue Ortung nicht notwendig.

Eine Telefonnummer (typischerweise die MSISDN) bzw. die netzinternen Rufnummern und Gerätekennungen (z.B. die IMEI und IMSI) sind unter günstigen atmosphärischen Bedingungen als einzige technische Daten ausreichend, um eine Fernlenkwaffe mit einem tödlichen Radius von 5 m mit hinreichender Treffergenauigkeit für eine gezielte Tötung einsetzen zu können. Die Zielführung mit Laser auf Basis einer ggf. zuvor durchgeführten Lokalisierung mit den nachfolgend beschriebenen Verfahren dürfte jedoch das übliche Verfahren der Fernlenkung sein.

(Auszug aus netzpolitik.org CC by-nc-sa)

Die Süddeutsche Zeitung gibt zu bedenken:

Dass die Bundesregierung sich möglicherweise unwissender macht als sie ist, legt ein Fall aus dem Jahr 2010 nahe. Am 24. November 2010 hat ein Referatsleiter im Bundesinnenministerium einen Erlass in Kraft gesetzt. Dort heißt es: Daten zu Terrorverdächtigen dürften nicht weitergegeben werden, wenn diese "unmittelbar zur Ortung geeignet" sind. Zeitlich in direktem Zusammenhang damit steht der Fall von Bünyamin Erdogan, einem deutscher Staatsbürger. Er kam – keine zwei Monate vor dem Erlass – am 4. Oktober 2010 in einem Drohnen-Abgriff im afghanisch-pakistanischen Grenzgebiet ums Leben. Sein Name und wohl auch seine Handy-Daten waren kurz zuvor von deutschen Sicherheitsbehörden an die Amerikaner weitergereicht worden.

netzpolitik.org | ZEIT ONLINE | Süddeutsche.de | Süddeutsche.de

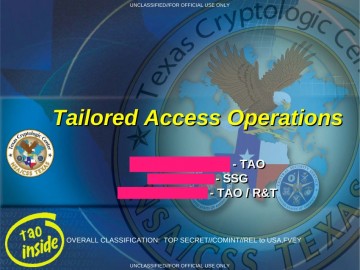

Die deutsche Wochenzeitung DIE ZEIT ist im Besitz einer Übereinkunft, die zwischen dem US-amerikanischen Geheimdienst National Security Agency (NSA), dem Bundesnachrichtendienst (BND) und dem Bundesamt für Verfassungsschutz (BfV) geschlossen wurde. Im April 2013 vereinbarten diese drei Dienste, dass das BfV die NSA-Spionagesoftware XKeyscore erhält und nutzen darf und dafür im Gegenzug "in größtmöglichem Ausmaß" alle relevanten Daten mit der NSA teilen werde.

Die deutsche Wochenzeitung DIE ZEIT ist im Besitz einer Übereinkunft, die zwischen dem US-amerikanischen Geheimdienst National Security Agency (NSA), dem Bundesnachrichtendienst (BND) und dem Bundesamt für Verfassungsschutz (BfV) geschlossen wurde. Im April 2013 vereinbarten diese drei Dienste, dass das BfV die NSA-Spionagesoftware XKeyscore erhält und nutzen darf und dafür im Gegenzug "in größtmöglichem Ausmaß" alle relevanten Daten mit der NSA teilen werde.