January 2014 – The signatories of this declaration call upon nation states to take action. Intelligence agencies must be subjected to transparency and accountability. People must be free from blanket mass surveillance conducted by intelligence agencies from their own or foreign countries. States must effectively protect everyone’s fundamental rights and freedoms, and particularly everyone’s privacy.

NSA (National Security Agency)

"Eindringen in harte Ziele"

3. Januar 2014

Der US-Geheimdienst NSA arbeitet laut Washington Post intensiv an der Entwicklung eines sog. Quantencomputers. Von einem solchen Computer wird erwartet, dass er alle zur Zeit gängigen Verschlüsselungen knacken könnte – verschlüsselte Daten von Banken, Forschungseinrichtungen und Regierungen könnten dadurch problemlos zugänglich werden.

Der US-Geheimdienst NSA arbeitet laut Washington Post intensiv an der Entwicklung eines sog. Quantencomputers. Von einem solchen Computer wird erwartet, dass er alle zur Zeit gängigen Verschlüsselungen knacken könnte – verschlüsselte Daten von Banken, Forschungseinrichtungen und Regierungen könnten dadurch problemlos zugänglich werden.

Versagen der dritten Gewalt…

3. Januar 2014

Der im Geheimen tagende FISA Court dient seit seiner Einführung als Feigenblatt für die mittlerweile grenzenlose Bespitzelung und Überwachung auch amerikanischer Bürger durch die NSA. Zum 36. Mal in Folge hat dieser „Gerichtshof“ heute die massenhafte Telefonüberwachung durch die NSA gebilligt/abgenickt…

207 Wissenschaftler gegen Überwachung

3. Januar 2014

Juristen, Informatiker, Soziologen, Philosophen: Forscher aus aller Welt wenden sich in einer Erklärung gegen die Online-Spähattacken der Geheimdienste. Die Unterzeichner des Aufrufs "Wissenschaftler gegen Massenüberwachung" kommen aus unterschiedlichen Disziplinen. Der Soziologe Beck, der in IT-Sicherheitskreisen berühmte Informatiker Bruce Schneier, die renommierte Philosophin Roessler – sie repräsentieren die Vielfalt der Unterzeichner dieses Protestaufrufs. Sie alle protestieren gegen die systematische Verletzung von Grundrechten durch die Massenüberwachung im Netz und fordern, die Demokratie im digitalen Zeitalter zu verteidigen.

The #NSA walks into a bar…

The #NSA walks into a bar. Bartender: "Got a new joke for you." NSA: "Heard it."

— Nein. (@NeinQuarterly) 12. Juni 2013

26 December 2013 – NSA whistleblower omitted from new exhibition on cyber security as museum says it does not want to be seen to back his actions.

MPs have accused Bletchley Park, the wartime predecessor of GCHQ, of trying to airbrush history after it said it would ignore the whistleblower Edward Snowden’s revelations about mass surveillance by the security services in its museum’s new gallery on cyber security.

Hustinx: "Wir müssen unsere Gesetze stärken…"

2. Januar 2014

Peter Hustinx, der Datenschutzbeauftragte der EU, schlägt Alarm. Das massenhafte Ausspähen von Daten etwa durch den US-Geheimdienst NSA sei nicht akzeptabel. Hustinx fordert nun, dass die Spione selbst besser überwacht werden müssen. Man brauche mehr Transparenz, eine größere Rechenschaftspflicht sowie eine bessere Aufsicht.

Baum: Generalbundesanwalt muss Ermittlungen aufnehmen

1. Januar 2014

Der frühere Bundesinnenminister Gerhart Baum sieht in den jüngsten Meldungen über die Totalausspähungen von Computern durch die US-Geheimdienste ein wichtiges Alarmzeichen. "Das ist ein ungeheurer Vorgang, dessen Dimension erst im Verlaufe dieses neuen Jahres vielen Beteiligten klar werden wird".

Baum erinnert an das Urteil des Bundesverfassungsgerichts von 2008 gegen Online-Durchsuchungen durch deutsche Dienste, in dem ein "Grundrecht auf Gewährleistung der Vertraulichkeit und Integrität informationstechnischer Systeme" festgestellt wurde.

Quantumtheory: Wie die NSA weltweit Rechner hackt – SPIEGEL ONLINE

Codename "Quantumtheory"

30. Dezember 2013

Zum Arsenal der NSA gehört eine Methode, mit der sich nahezu jeder Rechner unbemerkt mit Spähsoftware bestücken lässt. "Quantumtheory" nennt die NSA dieses Werkzeug. Es bietet offenbar eine Vielzahl von Möglichkeiten: vom Übernehmen von Bot-Netzen (Quantumbot) bis hin zur Manipulation von Software-Up- und Downloads (Quantumcopper). Mit einer Methode namens "Quantum Insert" können Spezialisten der NSA-Abteilung Tailored Access Operations (TAO) fast nach Belieben Rechner von Zielpersonen mit Schadsoftware verseuchen.

Zum Arsenal der NSA gehört eine Methode, mit der sich nahezu jeder Rechner unbemerkt mit Spähsoftware bestücken lässt. "Quantumtheory" nennt die NSA dieses Werkzeug. Es bietet offenbar eine Vielzahl von Möglichkeiten: vom Übernehmen von Bot-Netzen (Quantumbot) bis hin zur Manipulation von Software-Up- und Downloads (Quantumcopper). Mit einer Methode namens "Quantum Insert" können Spezialisten der NSA-Abteilung Tailored Access Operations (TAO) fast nach Belieben Rechner von Zielpersonen mit Schadsoftware verseuchen.

TAO: Hacker für Spezialausrüstung

30. Dezember 2013

Die NSA-Abteilung für maßgeschneiderte Operationen kurz TAO stellt Spezialausrüstungen her: Spähsoftware für Rechner und Handys, Mobilfunk-Horchposten, manipulierte USB-Stecker und unsichtbare Wanzen. Es gibt "Implantate", wie die NSA das nennt, für Rechner, Server, Router und Hardware-Firewalls, Spezialausrüstung zum heimlichen Mitlesen auf dem Monitor einer Zielperson und Wanzen, die zwar lauschen, aber nicht funken – ihre Signale werden mit Radarwellen ausgelesen. Einige Programme funktionieren wie Türöffner und ermöglichen den NSA-Hackern Zugang, wann immer sie wollen. Ein interner Produkt-Katalog listet detailliert auf, welches Werkzeug den Agenten wann helfen kann.

Die NSA-Abteilung für maßgeschneiderte Operationen kurz TAO stellt Spezialausrüstungen her: Spähsoftware für Rechner und Handys, Mobilfunk-Horchposten, manipulierte USB-Stecker und unsichtbare Wanzen. Es gibt "Implantate", wie die NSA das nennt, für Rechner, Server, Router und Hardware-Firewalls, Spezialausrüstung zum heimlichen Mitlesen auf dem Monitor einer Zielperson und Wanzen, die zwar lauschen, aber nicht funken – ihre Signale werden mit Radarwellen ausgelesen. Einige Programme funktionieren wie Türöffner und ermöglichen den NSA-Hackern Zugang, wann immer sie wollen. Ein interner Produkt-Katalog listet detailliert auf, welches Werkzeug den Agenten wann helfen kann.

The real reason for the Quiet Zone? Massive NSA eavesdropping site (Trevor Paglen auf Twitter)

@joseph_grima The real reason for the Quiet Zone? Massive NSA eavesdropping site. Pic related. pic.twitter.com/x8Ds5BnPcD

— Trevor Paglen (@trevorpaglen) 8. Oktober 2013

Dec. 11, 2013 – He pulled off the year’s most spectacular heist. Exiled from his country, the 30-year-old computer whiz has become the doomsayer of the information age.

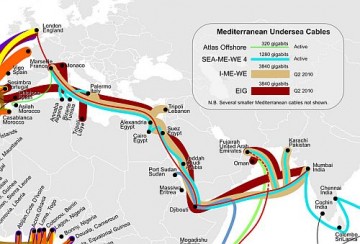

NSA: wichtiges Seekabel belauscht

29. Dezember 2013

Der NSA ist es mit ihrer "Abteilung für maßgeschneiderte Operationen" TAO gelungen, Informationen über das Netzwerkmanagement des Sea-Me-We-4-Unterwasserkabelsystems zu erlangen. Der Angriff sei nur ein erster Schritt: "Weitere Operationen sind für die Zukunft geplant, um zusätzliche Informationen über dieses und andere Kabelsysteme zu erlangen."

Der NSA ist es mit ihrer "Abteilung für maßgeschneiderte Operationen" TAO gelungen, Informationen über das Netzwerkmanagement des Sea-Me-We-4-Unterwasserkabelsystems zu erlangen. Der Angriff sei nur ein erster Schritt: "Weitere Operationen sind für die Zukunft geplant, um zusätzliche Informationen über dieses und andere Kabelsysteme zu erlangen."

Snowden is a “really important part of the system”

26. Dezember 2013

Der Begründer des WWW Sir Tim Berners-Lee ergriff in einem Rundfunk-Interview der BBC Partei für den Whistleblower Edward Snowden. Durch die Enthüllung des PRISM-Überwachungsprogramms habe er der Welt einen Gefallen getan. Er habe eine wichtige Arbeit geleistet, um das Internet und dessen Offenheit zu schützen.

EFF’s logo for our case against the government seeking to stop the illegal spying operation run by the NSA

Für eine Handvoll Dollar…

21. Dezember 2013

„RSA Security“ ist ein auf IT-Sicherheit spezialisierter US-amerikanischer IT-Dienstleister. Dort entwickwelte Softwareprodukte wie die Kryptografie-Programmbibliothek RSA BSafe und das Authentifizierungssystem SecurID sind weltweit im Einsatz. Bereits im September 2013 hatte RSA davor gewarnt, ihre Bibliothek zu nutzen.

„RSA Security“ ist ein auf IT-Sicherheit spezialisierter US-amerikanischer IT-Dienstleister. Dort entwickwelte Softwareprodukte wie die Kryptografie-Programmbibliothek RSA BSafe und das Authentifizierungssystem SecurID sind weltweit im Einsatz. Bereits im September 2013 hatte RSA davor gewarnt, ihre Bibliothek zu nutzen.

Nun ist belegt, dass die RSA eine Zahlung von 10 Millionen Dollar von der NSA akzeptiert hatte, um eine Hintertür im Zufallszahlengenerator als Standard festzulegen.

18. Dezember 2013 – Erst appellierten sie schriftlich, nun trugen die Chefs von Apple, Google und anderen Unternehmen ihre Sorgen direkt bei US-Präsident Obama vor. Sie fürchten um Kunden.

UNO: Recht auf Privatheit

19. Dezember 2013

Anfang November hatten Deutschland und Brasilien einen gemeinsamen Entwurf einer Uno-Resolution für mehr Datenschutz, für das Recht auf Privatheit eingebracht. Dieser Entwurf wurde zwar aus Rücksicht auf die USA in einigen Punkten abgeschwächt, aber so nun endgültig und einstimmig von allen 193 Mitgliedern der Uno-Vollversammlung angenommen. In der Erklärung heißt es u.a.: "Die gleichen Rechte, die Menschen offline haben, müssen auch online geschützt werden – vor allem das Recht auf Privatheit".