21. September 2014

Vor einer Woche berichtete der Spiegel, dass die NSA und das britische GCHQ über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne verfügen. Aus der „Schatzkarte“ der NSA sind noch drei weitere deutsche Unternehmen ersichtlich. Eins davon ist der Hürther Satelliten-Internetbetreiber Stellar.

Vor einer Woche berichtete der Spiegel, dass die NSA und das britische GCHQ über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne verfügen. Aus der „Schatzkarte“ der NSA sind noch drei weitere deutsche Unternehmen ersichtlich. Eins davon ist der Hürther Satelliten-Internetbetreiber Stellar.

Die Staatsanwaltschaft Köln hat nun wegen des mutmaßlichen Cyberangriffs auf die Hürther Firma ein Ermittlungsverfahren eingeleitet. Es gehe um den Verdacht des "Ausspähens von Daten", heißt es.

Im Fall der Telekom und Netcologne wird vorerst nicht ermittelt, da diese bei der Prüfung ihrer Systeme nach eigenen Angaben keine Auffälligkeiten entdeckt hätten.

15. September 2014

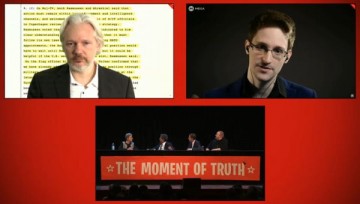

Der neuseeländische Geheimdienst GCSB (Government Communications Security Bureau) scheint zwischen 2012 und 2013 ein System zur Massenüberwachung errichtet zu haben. Neuseelands Regierung soll dafür eine Lücke in einem Spionagegesetz ausgenutzt haben. Premierminister John Key hatte bislang vehement bestritten, dass es in Neuseeland eine flächendeckende Überwachung gibt.

Der neuseeländische Geheimdienst GCSB (Government Communications Security Bureau) scheint zwischen 2012 und 2013 ein System zur Massenüberwachung errichtet zu haben. Neuseelands Regierung soll dafür eine Lücke in einem Spionagegesetz ausgenutzt haben. Premierminister John Key hatte bislang vehement bestritten, dass es in Neuseeland eine flächendeckende Überwachung gibt.

Kurz vor der Parlamentswahl hatte die neu gegründete Internetpartei in die Stadthalle von Auckland eingeladen unter dem Titel "Der Moment der Wahrheit". Auf dem Podium saß auch der Enthüllungsjournalist Glenn Greenwald, Edward Snowden und Julian Assange wurden per Livestream zugeschaltet. Sie legten neue Beweise der Massenüberwachung vor.

13. September 2014

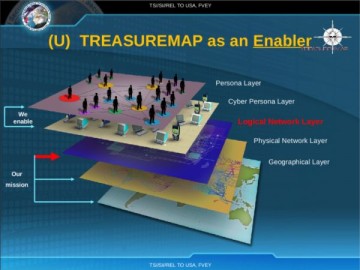

Die NSA und das britische GCHQ verfügen ausweislich eigener, als streng geheim eingestufter Unterlagen über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne. Dies geht aus grafischen Ansichten hervor, die mit einem NSA-Programm namens Treasure Map erstellt wurden und die der SPIEGEL einsehen konnte.

Die NSA und das britische GCHQ verfügen ausweislich eigener, als streng geheim eingestufter Unterlagen über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne. Dies geht aus grafischen Ansichten hervor, die mit einem NSA-Programm namens Treasure Map erstellt wurden und die der SPIEGEL einsehen konnte.

Das Ziel sei "jedes Gerät, überall, jederzeit" sichtbar zu machen, heißt es in einer Präsentation. Das Programm, eine Art Google Earth für das Internet, diene unter anderem der "Planung von Computerattacken" und der "Netzwerkspionage".

11. September 2014

Yahoo war einer der Internetkonzerne, die am NSA-Spähprogramm Prism teilnahmen. Lange Zeit hat Yahoo dies bestritten. Nun wissen wir warum:

Yahoo weigerte sich anfangs, Millionen Nutzerdaten für das Spähprogramm Prism herauszugeben. Das hierfür zuständige Geheimgericht, der FISA-Court, drohte Yahoo pro Tag bis zu 250 000 Dollar Strafe an, falls sie die Daten nicht zur Verfügung stellen sollten. Yahoos Niederlage vor diesem Gericht führte dazu, dass der Internetkonzern und sieben weitere Firmen am Spähprogamm teilnehmen mussten.

Da nicht nur die Gerichtsverfahren geheim sind, sondern auch dessen Entscheidungen, hatte Yahoo auf das Recht der Veröffentlichung der Akten geklagt und dies jetzt endlich (teilweise) durchsetzen können.

7. September 2014

Der Bundesnachrichtendienst (BND) speichert am Horchposten im bayerischen Bad Aibling zeitweilig den gesamten Datenverkehr der von ihm angezapften Verbindungen in Afghanistan, Somalia und dem Nahen Osten. Betroffen sei "jegliche Art von Kommunikation: Telefonie, Internetnutzung, E-Mail, GPS-Datenverarbeitung", wie das Nachrichtenmagazin Der Spiegel zitiert. Die vom BND abgefangenen Daten werden auch für die NSA aufbereitet und übermittelt.

Der Bundesnachrichtendienst (BND) speichert am Horchposten im bayerischen Bad Aibling zeitweilig den gesamten Datenverkehr der von ihm angezapften Verbindungen in Afghanistan, Somalia und dem Nahen Osten. Betroffen sei "jegliche Art von Kommunikation: Telefonie, Internetnutzung, E-Mail, GPS-Datenverarbeitung", wie das Nachrichtenmagazin Der Spiegel zitiert. Die vom BND abgefangenen Daten werden auch für die NSA aufbereitet und übermittelt.

Die Linke-Obfrau im NSA-Untersuchungsausschuss des Bundestages, Martina Renner, kritisierte das Vorgehen des BND als "verfassungswidrige Massenüberwachung im Ausland".

Geschützte Logos der jeweiligen Organisationen/Konzerne

5. September 2014

Gib nur das zu, was schon bekannt ist!

Gib nur das zu, was schon bekannt ist!

Die erste Rückzugslinie der US-Regierung lautete: Im Kampf gegen den Terror ist die globale Überwachung notwendig, aber Wirtschaftsspionage betreiben nur Russen und Chinesen.

Als bekannt wurde, dass das SWIFT-Netzwerk, der Internationale Währungsfonds (IWF), die Ölkonzerne Petrobras und Gazprom, die Fluglinie Aeroflot und der chinesische Huawei-Konzern systematisch ausgespäht worden sind, hieß es: Wirtschaftsdaten sind politisch wichtig, aber wir geben diese Erkenntnisse niemals an amerikanische Konzerne weiter.

Nun wird die eigentliche/zukünftige Aufgabe der NSA deutlich: Falls die technologischen Fähigkeiten fremder multinationaler Konzerne die Fähigkeiten US-amerikanischer Konzerne übertreffen, sollen die gewonnenen Erkenntnisse für die US-Industrie genutzt werden.

2. September 2014

Alarmiert von der Anti-Russland-Hysterie, die durch Washington fegt, und durch das Gespenst eines neuen Kalten Krieges, haben sieben ehemalige US-Geheimdienstmitarbeiter – unter ihnen William Binney, ehemaliger Technischer Direktor der NSA – den ungewöhnlichen Schritt unternommen, ein Memorandum an die deutsche Bundeskanzlerin Angela Merkel zu senden, in dem sie die Zuverlässigkeit ukrainischer und US-amerikanischer Angaben über die russische “Invasion” anzweifeln.

Sie erinnern an die vor 12 Jahren von amerikanischen Geheimdiensten gefälschten Beweise der Existenz irakischer Massenvernichtungswaffen, die der UN offiziell präsentiert wurden und als Rechtfertigung für den Angriff auf den Irak dienten. Sie fordern die Kanzlerin auf, auch den jetzt im Ukraine-Konflikt vorgelegten „Beweisen“ nicht blind zu vertrauen.

31. August 2014

Nicht nur Deutschland spionierte in der Türkei. Die US-amerikanische NSA interessierte sich für die Absichten der türkischen Regierung und die militärische Infrastruktur und hackte sich erfolgreich ins türkische Regierungsnetzwerk ein. Der britische GCHQ verschaffte sich Zugang zum Energieministerium und den führenden Konzernen des Energiesektors.

Nicht nur Deutschland spionierte in der Türkei. Die US-amerikanische NSA interessierte sich für die Absichten der türkischen Regierung und die militärische Infrastruktur und hackte sich erfolgreich ins türkische Regierungsnetzwerk ein. Der britische GCHQ verschaffte sich Zugang zum Energieministerium und den führenden Konzernen des Energiesektors.

Die Türkei profitierte aber auch von der NSA. So wurden amerikanische Informationen für den Kampf gegen die kurdische Separatistenorganisation PKK genutzt: "Man habe Lokalisierungsdaten und Telefonmitschnitte von PKK-Mitgliedern an die Türkei übergeben: Das hat zum Tod oder der Gefangennahme von Dutzenden PKK-Anführern geführt. Zeitweise gab die NSA die Handy-Positionsdaten von PKK-Führern alle sechs Stunden an die Türken weiter, während militärischer Offensiven sogar im Stundentakt."

25. August 2014

Die NSA hat eine eigene Google-artige Suchmaschine geschaffen, um Informationen auch an andere US-Behörden zu übermitteln: ICReach. Bereits im Jahr 2007 lagen in den Datenbanken des Systems mehr als 850 Milliarden Einträge, die täglich um weitere ein bis zwei Milliarden Einträge anwuchsen. Damit stellt die NSA hunderte Milliarden Metadaten zu Anrufen, E-Mails und Internetchats, Standortdaten von Handys für mehr als tausend Analysten in 23 US-Behörden zur Verfügung.

Die NSA hat eine eigene Google-artige Suchmaschine geschaffen, um Informationen auch an andere US-Behörden zu übermitteln: ICReach. Bereits im Jahr 2007 lagen in den Datenbanken des Systems mehr als 850 Milliarden Einträge, die täglich um weitere ein bis zwei Milliarden Einträge anwuchsen. Damit stellt die NSA hunderte Milliarden Metadaten zu Anrufen, E-Mails und Internetchats, Standortdaten von Handys für mehr als tausend Analysten in 23 US-Behörden zur Verfügung.

ICReach durchsucht Datenbanken, die unter Rückgriff auf eine präsidiale Befugnis (Executive Order 12333) aus den frühen 80er Jahren befüllt wurden. Dieser Teil der Überwachung – von dem vor allem Nicht-Amerikaner, also etwa Deutsche betroffen sind – findet ohne juristische Aufsicht und unter minimaler Kontrolle des US-Parlaments statt.

15. August 2014

Neue als streng geheim klassifizierte Dokumente der US-amerikanischen, der britischen und der kanadischen Geheimdienste, die dem Nachrichtendienst „heise online“ vorliegen, offenbaren die Strategie dieser Dienste, mit Portscans ganzer Länder, der Kartierung verwundbarer Systeme und ihrer Umfunktionierung das Netz zu kontrollieren.

Neue als streng geheim klassifizierte Dokumente der US-amerikanischen, der britischen und der kanadischen Geheimdienste, die dem Nachrichtendienst „heise online“ vorliegen, offenbaren die Strategie dieser Dienste, mit Portscans ganzer Länder, der Kartierung verwundbarer Systeme und ihrer Umfunktionierung das Netz zu kontrollieren.

Jede offene Tür wird ausgenutzt, jede verschlossene Tür ist eine Aufforderung zum Angriff, jedes Endgerät ist ein Zielsystem. Eine Folie zeigt, dass der britischen Geheimdienst GCHQ entsprechende Vollscans für insgesamt 27 Länder anbietet.

Zwei Informatiker der TU München haben allerdings einen Vorschlag entwickelt, um dem Abtasten nach verwundbaren Systemen im Netz Einhalt zu bieten.

13. August 2014

In einem umfangreichen Interview mit dem US-Magazin Wired hat Edward Snowden die Existenz eines Cyberkriegs-Programms der NSA enthüllt. Das Programm „MonsterMind“ (Monstergehirn) könne ausländische Cyberattacken automatisch erkennen und bekämpfen und sei permanent auf der Suche nach bekannten oder neuen Angriffsmustern. Jeder Angriff werde sofort blockiert.

In einem umfangreichen Interview mit dem US-Magazin Wired hat Edward Snowden die Existenz eines Cyberkriegs-Programms der NSA enthüllt. Das Programm „MonsterMind“ (Monstergehirn) könne ausländische Cyberattacken automatisch erkennen und bekämpfen und sei permanent auf der Suche nach bekannten oder neuen Angriffsmustern. Jeder Angriff werde sofort blockiert.

Dieses Programm könnte auch so aufgerüstet werden, dass es automatisch – also ohne menschlichen Befehl – zurückschlägt. Da der Ursprung jedes Cyberangriffes aber verschleiert werden könne, würde ein solcher Gegenschlag (auch) Unschuldige treffen…

MonsterMind sei zugleich eine große Bedrohung der Privatsphäre, weil alle Datenströme erfasst werden müssten "von jedem, jederzeit".

13. August 2014

Im November 2012 war Syrien plötzlich tagelang vom Internet abgekoppelt. Rebellen und Regierung machten sich gegenseitig für den Blackout verantwortlich.

Im November 2012 war Syrien plötzlich tagelang vom Internet abgekoppelt. Rebellen und Regierung machten sich gegenseitig für den Blackout verantwortlich.

In einem ausführlichen Interview mit dem US-amerikanischen Technologie-Magazin „Wired“ hat Edward Snowden diesen Vorfall nun wohl aufgeklärt. Von einem Kollegen habe er erfahren, dass die Hacker-Abteilung Tailored Access Operations (TAO) des US-Geheimdienstes NSA versucht habe, einen wichtigen Router eines großen syrischen Providers zu übernehmen. Eine Sicherheitslücke sei ausgenutzt worden, um eine Software auf dem Router zu installieren. Doch der Angriff im November 2012 ging schief, und der Router fiel komplett aus. Statt Zugriff auf E-Mails und anderen Datenverkehr des Landes gab es einen Netzausfall.

12. August 2014

Ein neues Tiefseekabel soll schnellere Datenverbindungen zwischen den USA und Asien ermöglichen. An dem Projekt mit dem Namen "Faster" ist auch Google finanziell beteiligt. Wenn Faster in anderthalb Jahren den Betrieb aufnimmt, sollen 60 Terabit pro Sekunde übertragen werden können (rund 7000 GB pro Sekunde). Für den Geschwindigkeitsrausch rechnet das Firmenkonsortium mit Kosten in Höhe von rund 300 Millionen Dollar.

Google transportiert die Daten zwischen seinen Rechenzentren über sein privates B4-Netzwerk. In dem Netzwerk werden Youtube-Videos oder E-Mails übertragen. Hier transportiert Google bereits größere Datenvolumen als im öffentlichen Internet. Im Atlantischen Ozean laufen bereits 40 Prozent des Datenvolumens über private Netzwerke.

6. August 2014

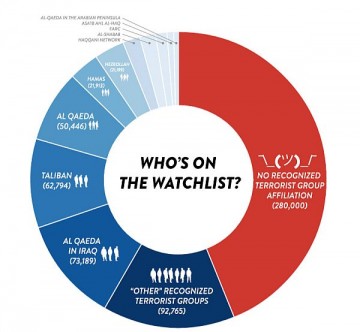

Der US-Journalist Glenn Greenwald berichtet auf seiner Webseite "The Intercept", dass sich mindestens 680.000 Menschen auf einer US-Liste namens "Terrorist Screening Database" befinden und als "bekannte oder mutmaßliche Terroristen" geführt werden. Davon gehören 280.000 Menschen aber gar keiner als Terrororganisation eingestuften Gruppierung an. Anti-Terror-Listen seien "außer Kontrolle" geraten, sagt der ehemalige FBI-Agent David Gomez der Webseite "The Intercept".

Der US-Journalist Glenn Greenwald berichtet auf seiner Webseite "The Intercept", dass sich mindestens 680.000 Menschen auf einer US-Liste namens "Terrorist Screening Database" befinden und als "bekannte oder mutmaßliche Terroristen" geführt werden. Davon gehören 280.000 Menschen aber gar keiner als Terrororganisation eingestuften Gruppierung an. Anti-Terror-Listen seien "außer Kontrolle" geraten, sagt der ehemalige FBI-Agent David Gomez der Webseite "The Intercept".

Pro Tag fügt die US-Regierung der Liste 900 Einträge, Namen und Informationen hinzu. Dafür verwendet sie nach Angaben von "The Intercept" ein bislang unbekanntes Programm namens "Hydra". Das durchsucht Datenbanken von ausländischen Regierungen nach Angaben, die die Anti-Terror-Listen der USA vervollständigen.

5. August 2014

US-Sicherheitsbeamte vermuten einen zweiten Whistleblower hinter neuen Enthüllungen über den US-Geheimdienst NSA.

Auf der vom US-Journalisten Glenn Greenwald gegründeten Enthüllungswebsite The Intercept wurden kürzlich die Regeln veröffentlicht, nach denen Menschen auf die US-Liste der Terrorverdächtigen kommen. Das Geheimdokument sei auf August 2013 datiert und wurde damit erst verfasst, nachdem Snowden bereits seine Arbeitsstelle in Hawaii als Berater des US-Geheimdiensts NSA verlassen hatte. Laut The Intercept stammt das Dokument "von einer Quelle in der Geheimdienstgemeinde".

4. August 2014

Die US-Regierung ist nach Recherchen des Journalisten Glenn Greenwald direkt an Angriffen Israels in Nahost beteiligt. Aus den Snowden-Unterlagen gehe hervor, dass der US-Geheimdienst NSA den israelischen Geheimdienst ISNU seit Jahren verstärkt unterstütze, unter anderem bei der Überwachung und Zielerfassung von Palästinensern.

Die US-Regierung ist nach Recherchen des Journalisten Glenn Greenwald direkt an Angriffen Israels in Nahost beteiligt. Aus den Snowden-Unterlagen gehe hervor, dass der US-Geheimdienst NSA den israelischen Geheimdienst ISNU seit Jahren verstärkt unterstütze, unter anderem bei der Überwachung und Zielerfassung von Palästinensern.

"In vielen Fällen haben die NSA und ISNU gemeinsam mit dem britischen und kanadischen Geheimdienst zusammengearbeitet." Dazu gehöre in mindestens einem Fall auch die verdeckte Zahlung an israelische Agenten.

Schon während des letzten Einmarsches der israelischen Armee in palästinensische Gebiete, bei der Operation "gegossenes Blei" im Jahr 2009, erhielten Israels Streitkräfte Informationen über mögliche palästinensische Ziele von den Kooperationspartnern.

2. August 2014

Mit ungewöhnlich deutlichen Worten hat Präsident Barack Obama eingeräumt, dass die Vereinigten Staaten nach den Anschlägen vom 11. September 2001 Menschen foltern ließen. „Unmittelbar nach 9/11 haben wir einige Dinge gemacht, die falsch waren“, sagte Obama am Freitag bei einer Pressekonferenz im Weißen Haus. „Wir haben einige Leute gefoltert. Wir haben einige Dinge gemacht, die unseren Werten widersprochen haben.“

Mit ungewöhnlich deutlichen Worten hat Präsident Barack Obama eingeräumt, dass die Vereinigten Staaten nach den Anschlägen vom 11. September 2001 Menschen foltern ließen. „Unmittelbar nach 9/11 haben wir einige Dinge gemacht, die falsch waren“, sagte Obama am Freitag bei einer Pressekonferenz im Weißen Haus. „Wir haben einige Leute gefoltert. Wir haben einige Dinge gemacht, die unseren Werten widersprochen haben.“

Die Vereinigten Staaten hatten unter Obamas Vorgänger George W. Bush ein weltweites System aufgebaut, um mutmaßliche Anhänger der al Qaida zu verhören. Die Verdächtigen wurden verschleppt, ohne richterlichen Beschluss an geheimen Orten außerhalb der Vereinigten Staaten festgehalten und mit brutalen Methoden befragt. Nach seinem Amtsantritt im Januar 2009 beendete Obama das Programm.

28. Juli 2014

Die verlässliche Respektierung der Privatsphäre jedes Einzelnen gehört zu den Grundbedingungen demokratisch verfasster Gesellschaften. Staatliche Übergriffe in diesem Bereich stellen darüber hinaus für einige Berufsgruppen eine existenzielle Bedrohung dar. Journalisten müssen oftmals ihre Quellen vertraulich behandeln, Rechtsanwälte sind zur Verschwiegenheit verpflichtet, ebenso natürlich Ärzte, Therapeuten, Seelsorger…

Deutsche Rechtsanwälte haben sich hierzu schon prägnant geäußert. US-amerikanische Journalisten und Anwälte, “Human Rights Watch“ und die „American Civil Liberties Union“ (ACLU) erheben nun ihre Stimme für die Respektierung der Privatsphäre.

28. Juli 2014

Der ehem. NSA-Chef, General Michael Hayden, hatte Edward Snowden in der Vergangenheit als „Überläufer“, als „Verräter“ und als „arroganten, verstörten jungen Mann“ bezeichnet. Er hatte gescherzt, dass er Snowden auf die Tötungsliste des Präsidenten setzen könnte…

Auf dem „Aspen Security Forum“ schlug er überraschend neue Töne an. Und brachte Edward Snowden als Whistleblower ins Spiel.

25. Juli 2014

Die Bundesrepublik Deutschland ist und war seit ihrer Gründung ein überwachtes Land. Die ZDF-Dokumentation zeigt, dass quer durch Deutschland geheime Abhöreinrichtungen amerikanischer aber auch deutscher Dienste liegen (u.a. Bad Aibling, Dagger-Complex, Wiesbaden-Erbenheim).

Die Bundesrepublik Deutschland ist und war seit ihrer Gründung ein überwachtes Land. Die ZDF-Dokumentation zeigt, dass quer durch Deutschland geheime Abhöreinrichtungen amerikanischer aber auch deutscher Dienste liegen (u.a. Bad Aibling, Dagger-Complex, Wiesbaden-Erbenheim).

Tonnen von Briefen aus dem Osten wurden abgefangen, geöffnet und zum Teil vernichtet. Ebenso wurden Millionen von Telefongesprächen abgehört, Fernschreiben und Telegramme abgeschrieben und von den Alliierten, aber auch den westdeutschen Geheimdiensten nachrichtendienstlich ausgewertet und genutzt. Seit Konrad Adenauer unterschrieben alle Kanzler geheime Dokumente, die den Alliierten großzügige Rechte zugestanden, Rechte, die das westdeutsche Grundgesetz, zum Beispiel das Fernmeldegeheimnis, brachen.

Vor einer Woche berichtete der Spiegel, dass die NSA und das britische GCHQ über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne verfügen. Aus der „Schatzkarte“ der NSA sind noch drei weitere deutsche Unternehmen ersichtlich. Eins davon ist der Hürther Satelliten-Internetbetreiber Stellar.

Vor einer Woche berichtete der Spiegel, dass die NSA und das britische GCHQ über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne verfügen. Aus der „Schatzkarte“ der NSA sind noch drei weitere deutsche Unternehmen ersichtlich. Eins davon ist der Hürther Satelliten-Internetbetreiber Stellar.

Der neuseeländische Geheimdienst GCSB (Government Communications Security Bureau) scheint zwischen 2012 und 2013 ein System zur Massenüberwachung errichtet zu haben. Neuseelands Regierung soll dafür eine Lücke in einem Spionagegesetz ausgenutzt haben. Premierminister John Key hatte bislang vehement bestritten, dass es in Neuseeland eine flächendeckende Überwachung gibt.

Der neuseeländische Geheimdienst GCSB (Government Communications Security Bureau) scheint zwischen 2012 und 2013 ein System zur Massenüberwachung errichtet zu haben. Neuseelands Regierung soll dafür eine Lücke in einem Spionagegesetz ausgenutzt haben. Premierminister John Key hatte bislang vehement bestritten, dass es in Neuseeland eine flächendeckende Überwachung gibt.

Der Bundesnachrichtendienst (BND) speichert am Horchposten im bayerischen Bad Aibling zeitweilig den gesamten Datenverkehr der von ihm angezapften Verbindungen in Afghanistan, Somalia und dem Nahen Osten. Betroffen sei "jegliche Art von Kommunikation: Telefonie, Internetnutzung, E-Mail, GPS-Datenverarbeitung", wie das Nachrichtenmagazin Der Spiegel zitiert. Die vom BND abgefangenen Daten werden auch für die NSA aufbereitet und übermittelt.

Der Bundesnachrichtendienst (BND) speichert am Horchposten im bayerischen Bad Aibling zeitweilig den gesamten Datenverkehr der von ihm angezapften Verbindungen in Afghanistan, Somalia und dem Nahen Osten. Betroffen sei "jegliche Art von Kommunikation: Telefonie, Internetnutzung, E-Mail, GPS-Datenverarbeitung", wie das Nachrichtenmagazin Der Spiegel zitiert. Die vom BND abgefangenen Daten werden auch für die NSA aufbereitet und übermittelt.

Neue als streng geheim klassifizierte Dokumente der US-amerikanischen, der britischen und der kanadischen Geheimdienste, die dem Nachrichtendienst „heise online“ vorliegen, offenbaren die Strategie dieser Dienste, mit Portscans ganzer Länder, der Kartierung verwundbarer Systeme und ihrer Umfunktionierung das Netz zu kontrollieren.

Neue als streng geheim klassifizierte Dokumente der US-amerikanischen, der britischen und der kanadischen Geheimdienste, die dem Nachrichtendienst „heise online“ vorliegen, offenbaren die Strategie dieser Dienste, mit Portscans ganzer Länder, der Kartierung verwundbarer Systeme und ihrer Umfunktionierung das Netz zu kontrollieren.