26. März 2014

Ist Edward Snowden ein Whistleblower oder ein Verräter?

Für den republikanischen Senator und (2008 unterlegenen) Präsidentschaftskandidaten John McCain ist die Antwort klar: „Unser eigentliches Problem ist, dass Herr Snowden für Russland arbeitet. Er veröffentlicht Informationen zu ganz bestimmten Zeitpunkten, zu denen diese die größt mögliche schädigende Wirkung für die Vereinigten Staaten haben.“

Was McCain dabei unterschlägt, ist die Tatsache, dass Edward Snowden seine Dokumente schon im Mai 2013 an Journalisten der Washington Post und des Guardian übergeben hatte und nur diese seither über Umfang und Zeitpunkt der Veröffentlichung bestimmen… Sind sie vielleicht das Ziel von McCains neuem Vorstoß?

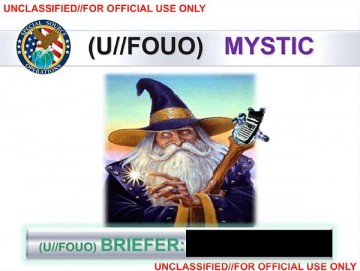

Die amerikanische Regierung hat eine digitale Großoffensive gegen China gestartet. Zu den Zielen, die der amerikanische Geheimdienst NSA attackierte, zählen der ehemalige Staatspräsident Hu Jintao, das chinesische Handelsministerium, das Außenministerium, Banken sowie Telekommunikationsunternehmen. Sie infiltrierten chinesische Netzwerke, lasen E-Mails und stahlen Firmengeheimnisse.

Die amerikanische Regierung hat eine digitale Großoffensive gegen China gestartet. Zu den Zielen, die der amerikanische Geheimdienst NSA attackierte, zählen der ehemalige Staatspräsident Hu Jintao, das chinesische Handelsministerium, das Außenministerium, Banken sowie Telekommunikationsunternehmen. Sie infiltrierten chinesische Netzwerke, lasen E-Mails und stahlen Firmengeheimnisse.

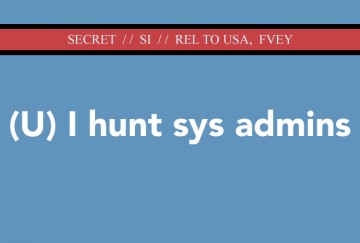

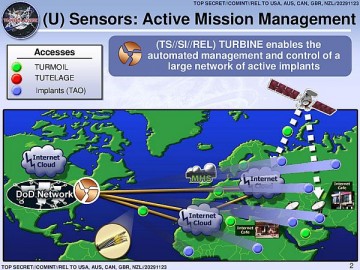

Die NSA-Hacker-Einheit für maßgeschneiderte Zugriffe (TAO) hat zehntausende sog. „Implantate“ entwickelt, die auf beliebigen Zielrechnern installiert werden können, um dort in „aggressiverem Maße“ Daten zu sammeln. Sie ermöglichen Zugriffe auf Speicher, Festplatten, Tasten, Mikrofon und Kamera der jew. Computer und können so jede Verschlüsselung umgehen!

Die NSA-Hacker-Einheit für maßgeschneiderte Zugriffe (TAO) hat zehntausende sog. „Implantate“ entwickelt, die auf beliebigen Zielrechnern installiert werden können, um dort in „aggressiverem Maße“ Daten zu sammeln. Sie ermöglichen Zugriffe auf Speicher, Festplatten, Tasten, Mikrofon und Kamera der jew. Computer und können so jede Verschlüsselung umgehen!