Software

Ubiquitous Linux: How MeeGo and Linux are Connecting Everything | The Linux Foundation Video Site

Newest Videos | The Linux Foundation Video Site

- Linux Runs the New York Stock Exchange…

- Linux Runs Nuclear Submarines

- Linux Runs the City of Munich – from Desktops to Servers

- Linux Runs Air Traffic Control

- Linux Powers the $10 Billion Dollar CERN Super Collider

- Linux Powers the One Laptop Per Child Project

- Linux is powering BMW automobiles

- Linux Vision: To Connect EVERYTHING

- Linux is Dominating Super Computing

- People, systems and objects need to communicate and interact with each other in entirely new ways

- The Internet of connected devices is headed to 1 trillion.

- What do you need to deal with this future?

- Sound familiar?

- Is a smartphone the new PC?

- Are MIDs, Netbooks and Nettops the new PCs?

- Is your car?

- The move towards a services economy for consumers

- The move towards a services economy for enterprise

- Linux is the center of all major computing trends

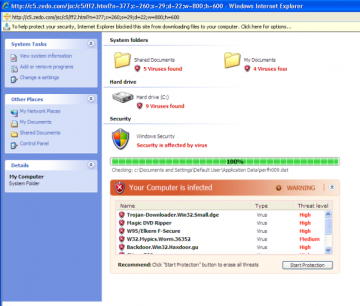

Falscher Virenalarm

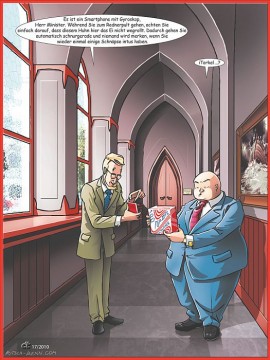

iTorkel…?

Die unberechtigte Nutzung ist nicht gestattet.

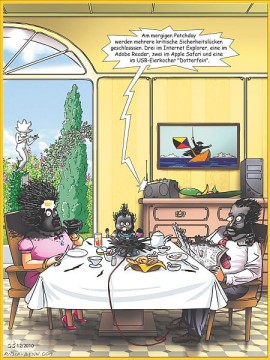

Patchday

Die unberechtigte Nutzung ist nicht gestattet.

Die Forscher vom Fraunhofer IDMT haben einen Ipod Touch mit ihren Algorithmen ausgestattet

Digitale Helfer für Schwerhörige – Mediendienst 08-2010-Thema 5 – Fraunhofer-Gesellschaft

Autodesk Inventor Robotic Animation

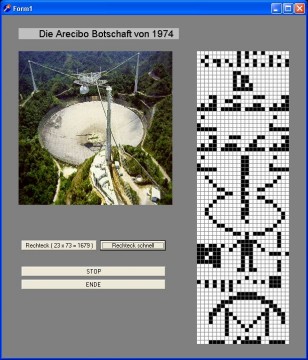

Programm "Arecibo-Botschaft" von Matthias Borchardt

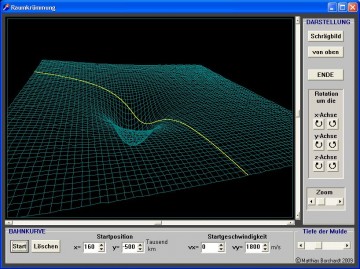

Programm "Raumkrümmung" von Matthias Borchardt

IDG World Tech Update (105 – deutsch)

08.04.2010 Wo lauern die Gefahren im WWW und wie kann ich mich dagegen wappnen? Profi-Hacker Götz Schartner gibt Tipps

Populäre Programme haben bis zu 50.000 Schwachstellen

Populäre Programme haben bis zu 50.000 Schwachstellen

Zwischen 1,5 und 5 Prozent des Programmcodes kommerzieller Software sind fehlerhaft. Einige dieser Fehler nutzen geschickte Hacker nun, um in Computersysteme einzudringen und Schaden anzurichten. Bei einer Million Zeilen Code, aus denen populäre Programme oft bestehen, gibt es theoretisch zwischen 15.000 und 50.000 Möglichkeiten für ein Eindringen. Wer mit ausreichenden Fähigkeiten lange genug sucht, findet also seinen Weg.

Quelle: Cyberwar: Wichtige Rechner müssen vom Netz! | Digital | ZEIT ONLINE