Internet

treibt sich z.Zt. verschärft auf IT-online 'rum… was macht er da ???

31.8.2007 Innenminister Schäuble will das BKA künftig auch ohne Genehmigung Computer ausspähen lassen – zumindest vorübergehend. Für die SPD ist die Richtererlaubnis jedoch Grundvoraussetzung für die umstrittenen Online-Durchsuchungen. Bei der heutigen Expertenrunde der Koalition droht neuer Streit.

Man übt noch

Die unberechtigte Nutzung ist nicht gestattet.

The Pirate Bay und die Piratenboote

Die unberechtigte Nutzung ist nicht gestattet.

World Wide Web: Wem gehört das Internet? | Digital | ZEIT ONLINE

World Wide Web: Wem gehört das Internet? | Digital | ZEIT ONLINE

Wem gehört eigentlich das Internet?

Wer hätte schon vor einem Jahrzehnt gefragt: Wem gehört eigentlich die Luft der Welt? Heute wissen wir zumindest eins: Sie ist gefährdet und mithin schützenswert als wichtigstes Eigentum des ganzen Planeten. Sie gehört keinem einzelnen Staat, sondern allem, was lebt auf dieser Welt. Wir wissen allerdings auch: Das Internet ist der Sauerstoff des globalen Welthandels. Und es gehört kraft seiner technischen Grundlagen immer noch mehrheitlich seinen Erfindern – den Amerikanern. Denn solange das kabelgebundene Internet angewiesen ist auf etwa 13 streng bewachte Zentralserver (root server), so lange ist das Medium politisch kontrollierbar wie jeder andere Kommunikationsknotenpunkt auch. Diese Server werden vom Pentagon, von der Nasa, aber auch von privaten, zumeist amerikanischen Firmen betrieben; sieben stehen in den Vereinigten Staaten, die anderen sechs verteilen sich auf den Rest der Welt.

Quelle: World Wide Web: Wem gehört das Internet? | Digital | ZEIT ONLINE

25.01.2010 Hacker – das Wort klingt immer noch nach jener Zeit, in der picklige 14-Jährige vom PC im Kinderzimmer aus per Telefonmodem in Militärrechner eindrangen (wie in dem Spielfilm War Games von 1983). Heute geht die Eroberung fremder Rechner weitgehend automatisch vonstatten, betrieben von einer weltweit vernetzten kriminellen Industrie.

25.01.2010 Ein Sicherheitsexperte verweist auf pikante Details: Erst eine auf Wunsch der US-Regierung eingebaute Hintertür hat das Ausspionieren der Google-Konten möglich gemacht.

heise Security – "Rote Hacker": Cyber-Attacken aus China

heise Security – "Rote Hacker": Cyber-Attacken aus China

Im vergangenen Frühjahr entdeckten kanadische Forscher sogar ein großes, international operierendes Spionagenetz, das 1295 Rechner in 103 Ländern mit seiner Software angezapft hatte. Bis zu 30 Prozent der Ziele waren "hochrangige Ziele" wie Regierungsstellen, Außenministerien, Medien, internationale Organisationen und Botschaften, darunter auch deutsche Vertretungen. Selbst das Nato-Hauptquartier in Brüssel oder die Büros des von Peking als Separatist verteufelten Dalai Lama wurde ausspioniert. Die Forscher sprachen von einem "Geisternetz" (GhostNet). Das Programm hatte eine Bedieneroberfläche in chinesischer Sprache und wurde fast ausschließlich von Rechnern in China kontrolliert.

Quelle: heise Security – "Rote Hacker": Cyber-Attacken aus China

heise Security – "Rote Hacker": Cyber-Attacken aus China

heise Security – "Rote Hacker": Cyber-Attacken aus China

Die "roten Hacker" aus China gelten als die findigsten in den Schattenreichen des Internets. Der Internetriese Google und 33 andere US-Unternehmen wurden Opfer einer besonders raffinierten Attacke. Experten schlagen Alarm, dass Cracker-Angriffe aus China und anderen Ländern im vergangenen Jahr dramatisch zugenommen haben. Allein die USA gehen innerhalb eines Jahres von einer Verdoppelung auf 90.000 Angriffe aus. Die Spionage über das weltweite Netz und die Gefahr eines Cyber-Krieges zur Ausschaltung wichtiger Computernetze betrachtet die US-Regierung heute "als eine der größten Bedrohungen für die Wirtschaft und nationale Sicherheit".

Quelle: heise Security – "Rote Hacker": Cyber-Attacken aus China

Intel Corporation

- Demonstrations of next-generation silicon products for Internet-enabled mobile and CE devices

- Mobile Internet Device Concept by Aigo*

- Mobile Internet Device Concept by ASUS

Norton Safe Web: Keine Bedrohungen

- Norton Safe Web: Keine Bedrohungen durch IT-online (1)

- Norton Safe Web: Keine Bedrohungen durch IT-online (2)

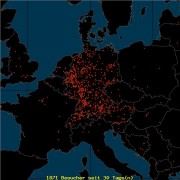

Geolocations

- Die Chinesen kommen…

- Die meisten Spider kommen nachts

- Geolocation der Besucher von IT-online

- Geolocation der Besucher von IT-online (Mitteleuropa)

- Geolocation der Besucher von IT-online

- Geolocation der Besucher von IT-online (Mitteleuropa) 2012