Prozessoptimierung mit RFID: Ubiquitous Computing / RFID / Privacy 2 (Dr. G. Wohlers 2008)

RFID (Radio Frequency Identification)

Prozessoptimierung mit RFID: Ubiquitous Computing / RFID / Privacy (Dr. G. Wohlers 2008)

Prozessoptimierung mit RFID: RFID -1- Technik und Hintergründe (Dr. G. Wohlers 2008)

Prozessoptimierung mit RFID: RFID – Ubiquitous Computing (Dr. G. Wohlers 2008)

Prozessoptimierung mit RFID: Einführung (Dr. G. Wohlers 2008)

Prozessoptimierung mit RFID: Einführung (Dr. G. Wohlers 2008)

Institut für Wirtschaftsinformatik Universität Hannover (G. Wohlers)

- Privacy

- Historische Entwicklung zum grundrechtlichen Schutz der Privatsphäre

- Privacy

- Datensicherheit und Datenschutz

- Definitionen

- CCTV (Closed Circuit Television) = Videoüberwachung

- CCTV – Videoüberwachung in England

- „1984“ von George Orwell

- Überwachung fördert Mißtrauen!

- Dataveillance = Überwachung per Datenbank

- Dataveillance = Überwachung per Datenbank

- Privatheit (Privacy) in einer vernetzten Welt

- Privatheit (Privacy)

- Privatheit (Privacy) in einer vernetzten Welt

- Privatheit als komplexer Begriff mit drei Dimensionen

- Verletzungen der Privatheit sind Verletzungen der persönlichen Freiheit

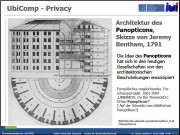

- Architektur des Panopticons

- Was bewirkt die Architektur des Panopticons?

- Wirkungsweise des Panopticons

Die unberechtigte Nutzung ist nicht gestattet.

Sollte evtl. verwendetes material gegen Copyright-Rechte verstoßen, werde ich dieses Material umgehend aus der Seite entfernen.

Institut für Wirtschaftsinformatik Universität Hannover (G. Wohlers)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 1)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 2)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 3)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 4)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 5)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 6)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 7)

- F. Mattern: Acht Thesen zur Informatisierung des Alltags (These 8)

- Definition Ubiquitous / Pervasive Computing

- Mark Weisers Vision:

- Anforderungen an die Zukunft

- DOCTOR FUN

- Entwicklungsphasen der Informatisierung

Die unberechtigte Nutzung ist nicht gestattet.

Sollte evtl. verwendetes material gegen Copyright-Rechte verstoßen, werde ich dieses Material umgehend aus der Seite entfernen.

Die Chip-Drucker – Integrierte Schaltungen aus Kunststoff

Key lock

connectologist – Flickr

- Passive RFID test bed

- Tag closeup

- RFID tag on pump handle

- Luggage style tag

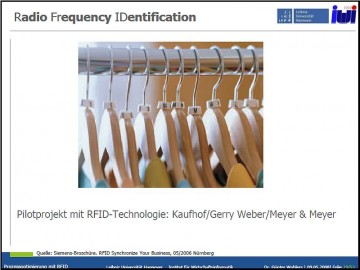

RFID-Technologie im Kaufhof

Die unberechtigte Nutzung ist nicht gestattet.

Sollte evtl. verwendetes material gegen Copyright-Rechte verstoßen, werde ich dieses Material umgehend aus der Seite entfernen.

Institut für Wirtschaftsinformatik Universität Hannover (G. Wohlers)

- Die Vision von Metro und Walmart

- Metro Group Future Store

Die unberechtigte Nutzung ist nicht gestattet.

Sollte evtl. verwendetes material gegen Copyright-Rechte verstoßen, werde ich dieses Material umgehend aus der Seite entfernen.

Institut für Wirtschaftsinformatik Universität Hannover (G. Wohlers)

- Smarte Zukunft

- RFID-Tag

- Identifizierung per Funkübertragung und Einsatzbereiche

- Was ist das RFID-Prinzip?

- RFID – wie funktioniert das?

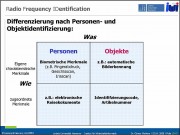

- Differenzierung nach Personen- und Objektidentifizierung

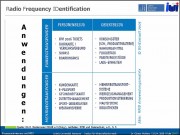

- Anwendungen

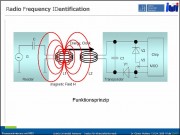

- RFID Funktionsprinzip

- RFID Funktionsprinzip

- RFID löst Barcode ab

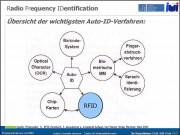

- Übersicht der wichtigsten Auto-ID-Verfahren

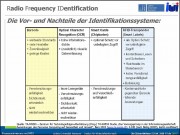

- Die Vor- und Nachteile der Identifikationssysteme

- RFID-Tag mit Transponder-Chip

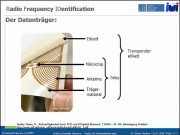

- Der Datenträger

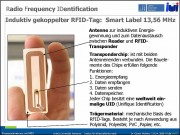

- Induktiv gekoppelter RFID-Tag: Smart Label 13,56 MHz

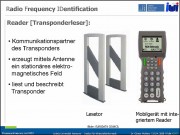

- Reader (Transponderleser)

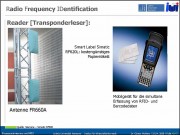

- Reader (Transponderleser)

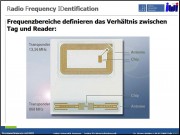

- Frequenzbereiche definieren das Verhältnis zwischen Tag und Reader

- RFID-System im Einsatz

- RFID-System im Einsatz

- RFID-System im Einsatz

- Beispiele für den aktuellen Einsatz von RFIDs in geschlossenen Systemen

- Die Vision von Metro und Walmart

- Metro Group Future Store

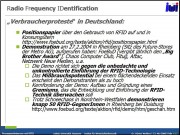

- „Verbraucherproteste“ in Deutschland

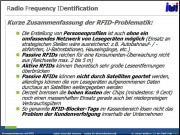

- Kurze Zusammenfassung der RFID-Problematik

- Kurze Zusammenfassung der RFID-Problematik (2)

- Drei mögliche Szenarien des Pervasive Computing

- Thesen zum mittleren Szenario

- Thesen zum Hightech-Szenario

- Integration von RFID in die betriebliche Landschaft

- Funktionalität der RFID-Anwendung

- Die Vision des Auto-ID Centers

Die unberechtigte Nutzung ist nicht gestattet.

Sollte evtl. verwendetes material gegen Copyright-Rechte verstoßen, werde ich dieses Material umgehend aus der Seite entfernen.

Institut für Wirtschaftsinformatik Universität Hannover (G. Wohlers)

- Karl Marx: Fetischcharakter der Ware und sein Geheimnis 1

- Karl Marx: Fetischcharakter der Ware und sein Geheimnis 2

- Fragen, die sich heute bereits aufdrängen

- Iss nur Schatz…

- Schlaglichter

Die unberechtigte Nutzung ist nicht gestattet.

Sollte evtl. verwendetes material gegen Copyright-Rechte verstoßen, werde ich dieses Material umgehend aus der Seite entfernen.

Institut für Wirtschaftsinformatik Universität Hannover (G. Wohlers)

- smarte Dinge …

- Beispiele für "smarte Dinge"

- Wenn Gegenstände miteinander flüstern…

Die unberechtigte Nutzung ist nicht gestattet.

Sollte evtl. verwendetes material gegen Copyright-Rechte verstoßen, werde ich dieses Material umgehend aus der Seite entfernen.