1. Juli 2013 – Drei Jahre hat die Bundesanwaltschaft der tödliche Drohnenangriff auf den Deutschen Bünyamin E. beschäftigt. Jetzt stellt sie das Verfahren ein. Der 20-Jährige sei als "Angehöriger einer organisierten bewaffneten Gruppe" in Pakistan gewesen. Mit der Entscheidung spart sich die Behörde eine unangenehme Frage.

Politik

> 3.000 gezielte Tötungen

13. August 2013

Militärische Drohnen werden von den USA auch zur gezielten Tötung von Terrorverdächtigen in Pakistan, im Jemen und in Somalia eingesetzt. Allein in Pakistan sind weit über 2000 Menschen im Drohnenfeuer gestorben. 2012 stieg die Anzahl der Drohnenschläge im Jemen sprunghaft auf 54 an. Und in Somalia gab es rund 10 tödliche Drohnenangriffe von US-Militärs, bei denen etwa 29 Menschen starben. Insgesamt sollen in den letzten 10 Jahren mehr als 3000 Menschen durch den Beschuss von Drohnen gestorben sein. Es traf Terrorverdächtige aber auch weit über 400 gänzlich Unbeteiligte, viele Zivilisten und Kinder.

Militärische Drohnen werden von den USA auch zur gezielten Tötung von Terrorverdächtigen in Pakistan, im Jemen und in Somalia eingesetzt. Allein in Pakistan sind weit über 2000 Menschen im Drohnenfeuer gestorben. 2012 stieg die Anzahl der Drohnenschläge im Jemen sprunghaft auf 54 an. Und in Somalia gab es rund 10 tödliche Drohnenangriffe von US-Militärs, bei denen etwa 29 Menschen starben. Insgesamt sollen in den letzten 10 Jahren mehr als 3000 Menschen durch den Beschuss von Drohnen gestorben sein. Es traf Terrorverdächtige aber auch weit über 400 gänzlich Unbeteiligte, viele Zivilisten und Kinder.

Bei der Vorbereitung dieser Angriffe spielen Telefondaten eine wesentliche Rolle. Auch deutsche Behörden waren und sind am Austausch dieser Daten beteiligt.

„Aus dem Maschinenraum“ – über technologische Entwicklungen – FAZ

Die neuen Krypto-Kriege…

Die neuen Krypto-Kriege…

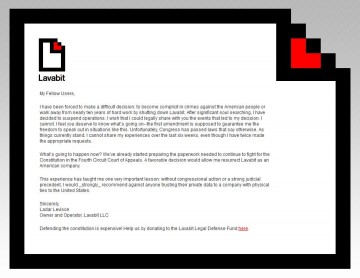

Durch die Mechanismen, die nach dem 11. September mit dem „Patriot Act“, den FISA-Geheimgerichten und weiteren Ermächtigungen für schrankenlosen Zugriff etabliert wurden, können FBI, NSA & Co. Kommunikationsanbieter und Internetdienste quasi auf dem kleinen Dienstweg zur Kooperation nötigen. Juristische Gegenwehr ist praktisch nie erfolgreich, alles ist geheim zu halten. Das macht es auch unmöglich, sich Unterstützung in der Öffentlichkeit zu holen. Geheime Schnüffelanordnungen, die auch ohne Richterbeteiligung erteilt werden können mit geheim gehaltenen Begründungen, können nur vor Geheimgerichten angefochten werden – und die Betroffenen dürfen nicht einmal darüber reden. Das alles geschieht im Namen der Terrorismusprävention, dem Totschlagargument zur Aushebelung normaler Rechtsstaatsprozeduren.

Die Causa Snowden wird somit immer mehr zum Moment, in dem die Masken fallen und der „deep state“, wie die „Washington Post“ den gigantischen Sicherheitsapparat in den Vereinigten Staaten getauft hat, seine wahres Gesicht zeigt. Das Vorgehen gegen Lavabit liegt verdächtig nahe an Erpressung und Nötigung. Immer deutlicher wird, dass die Grundsätze der freiheitlichen Gesellschaft, die einst in der Verfassung der Vereinigten Staaten niedergelegt wurden und die nach dem Krieg auch ihren Niederschlag im westdeutschen Grundgesetz fanden, auch für Inländer nicht mehr viel gelten.

Nach CIA-Foltergefängnissen, massenweisen, noch immer anhaltenden Drohnen-Morden und mit auf nachgewiesenen Lügen begründeten Kriegen, die aber fern der Heimat stattfinden und für den normalen amerikanischen Bürger gut zu ignorieren sind, ist die Abschaffung der Grundrechte im Namen der Sicherheit nun ganz sichtbar zu Hause angekommen.

Quelle: Snowdens Maildienst gibt auf: Die neuen Krypto-Kriege – Aktuell – FAZ

09.08.2013 – Der amerikanische Mailanbieter Lavabit, bei dem auch Edward Snowden Kunde war, stellt unter staatlichem Druck seine Dienste ein. Man wolle nicht „mitschuldig an Verbrechen gegen das amerikanische Volk“ sein. Was verrät dieser mutige Schritt über den amerikanischen Staat?

Pofalla: "Recht und Gesetz werden… eingehalten!"

12. August 2013

Nach Beendigung der Sitzung des parlamentarischen Kontrollgremiums erklärt Kanzleramtschef Ronald Pofalla die Spähaffäre für beendet: „Recht und Gesetz werden in Deutschland nach Angaben der NSA und des britischen Nachrichtendienstes eingehalten. Die Grundrechte unserer Bürgerinnen und Bürger in Deutschland werden gewahrt.“

Druck der US-Behörden: E-Mail-Dienst mit Snowden-Verbindung schließt unter Protest

9. August 2013

Ein verschlüsselter E-Mail-Dienst, den der NSA-Enthüller Edward Snowden genutzt haben soll, ist abrupt vom Netz gegangen. Der Firmenchef spricht von massivem Druck der Behörden – und verabschiedet sich mit einem beeindruckenden Statement.

Ein verschlüsselter E-Mail-Dienst, den der NSA-Enthüller Edward Snowden genutzt haben soll, ist abrupt vom Netz gegangen. Der Firmenchef spricht von massivem Druck der Behörden – und verabschiedet sich mit einem beeindruckenden Statement.

Peter Schaar über Snowden: "Überwachung öffentlich machen" | Datenschutz – Frankfurter Rundschau

Jimmy Carter says the NSA has eliminated a functioning democracy

26.07.2013 – Die US-Behörden wollen bei einem möglichen Verfahren gegen den Geheimdienst-Enthüller Edward Snowden keine Todesstrafe fordern. Justizminister Eric Holder sagte seinem russischen Amtskollegen in einem Brief außerdem zu, dass Snowden in den USA nicht gefoltert werde, berichtete das Wall Street Journal am Freitag. Die Zeitung veröffentlichte den Brief Holders.

GCHQ – The only part of Government which does actually LISTEN

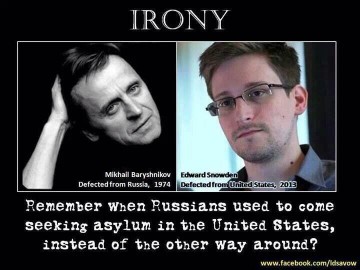

IRONY

Ende der Anonymität im Netz ???

6. August 2013

Seit Edward Snowdens Enthüllungen bemühen sich viele Netznutzer um die Verschleierung ihrer Identität. Eine Hilfe dabei ist das Anonymisierungsnetzwerk „Tor“. Das Tor-Netzwerk galt als letzte Bastion des unkontrollierbaren Internets. Nun wurden Nutzer offenbar durch Malware deanonymisiert. Hinter dem Versuch, Nutzer des Tor-Netzwerks durch Schadsoftware zu enttarnen steckt vermutlich die NSA.

Seit Edward Snowdens Enthüllungen bemühen sich viele Netznutzer um die Verschleierung ihrer Identität. Eine Hilfe dabei ist das Anonymisierungsnetzwerk „Tor“. Das Tor-Netzwerk galt als letzte Bastion des unkontrollierbaren Internets. Nun wurden Nutzer offenbar durch Malware deanonymisiert. Hinter dem Versuch, Nutzer des Tor-Netzwerks durch Schadsoftware zu enttarnen steckt vermutlich die NSA.

Der gestern vom US-Militärgericht in Fort Meade verkündete Schuldspruch des Whistleblowers Bradley Manning ist keine Überraschung. Als Überraschung kann man allenfalls den Freispruch in dem zentralen Anklagepunkt “Unterstützung des Feindes” werten. Die Entscheidung von Militärrichterin Denise Lind ist eingedenk des enormen Drucks der Obama-Regierung durchaus mutig, vielleicht aber nicht mutig genug.

NSA: Millionen Verbindungsdaten aus Deutschland

3. August 2013

Die NSA verfügt über Millionen Verbindungsdaten aus Deutschland – nach SPIEGEL-Recherchen übermittelt der Bundesnachrichtendienst viele der Informationen. Auch die technische Kooperation der beiden Geheimdienste ist enger als bislang bekannt.

Die NSA verfügt über Millionen Verbindungsdaten aus Deutschland – nach SPIEGEL-Recherchen übermittelt der Bundesnachrichtendienst viele der Informationen. Auch die technische Kooperation der beiden Geheimdienste ist enger als bislang bekannt.

GCHQ: ausspähen und angreifen… weltweit

2. August 2013

Bislang geheime Powerpoint-Folien zeigen, was der britische Geheimdienst GCHQ alles kann: Installation von Trojanern, Desinformation, Angriffe auf Netzwerke. Vor allem offenbaren sie, wie der Dienst jegliches Gefühl für Verhältnismäßigkeit verloren hat – und welche privaten Internetanbieter beim Ausspähen behilflich sind: British Telecom, Verizon, Vodafone, Level 3, Global Crossing, Interoute und Viatel. Jede dieser Firmen ist dabei für das Abhören eines eigenen Teils des weltweiten Glasfasernetzes verantwortlich. "Mastering the Internet" ist mehr als der Name eines Programms des GCHQ.

Bislang geheime Powerpoint-Folien zeigen, was der britische Geheimdienst GCHQ alles kann: Installation von Trojanern, Desinformation, Angriffe auf Netzwerke. Vor allem offenbaren sie, wie der Dienst jegliches Gefühl für Verhältnismäßigkeit verloren hat – und welche privaten Internetanbieter beim Ausspähen behilflich sind: British Telecom, Verizon, Vodafone, Level 3, Global Crossing, Interoute und Viatel. Jede dieser Firmen ist dabei für das Abhören eines eigenen Teils des weltweiten Glasfasernetzes verantwortlich. "Mastering the Internet" ist mehr als der Name eines Programms des GCHQ.

54 Angriffe vereitelt

31. Juli 2013

NSA-Chef Keith Alexanders nutzt die Konferenz Black Hat 2013 in Las Vegas, um für die NSA zu werben. Er präsentiert die Erfolge der Arbeit seines Geheimdienstes: Die NSA hätte weltweit 54 Terrorereignisse/Angriffe vereitelt („54 Attacks thwarted“), davon 25 in Europa, 13 in den USA, 11 in Asien und 5 in Afrika.

Diese Zahlen werden in der Folgezeit immer wieder in ähnlicher Form zitiert (auch vom deutschen Innenminister), aber niemals belegt.

Spätestens ab 23. Oktober 2013 sind sie von US-Senator Patrick Leahy vom Tisch gefegt: Diese Behauptungen sind „komplett falsch“.

“Fast alle Netzaktivitäten überwachen”

31. Juli 2013

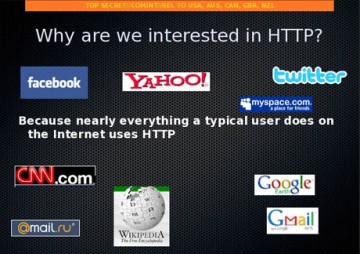

XKeyscore sammelt beinahe alles was ein Nutzer im Internet tut. Die NSA liest E-Mails, Facebook-Chats und Browserverläufe mit und speichert insbes. die Verbindungsdaten. So wurden allein in 2007 850 Milliarden Anrufdaten und weitere 150 Milliarden Internetdaten gespeichert. Mit dem Analyseprogramm XKeyscore lassen sich dann die Datenspeicher nach Namen, Adressen oder auffälligen Mustern durchsuchen…

XKeyscore sammelt beinahe alles was ein Nutzer im Internet tut. Die NSA liest E-Mails, Facebook-Chats und Browserverläufe mit und speichert insbes. die Verbindungsdaten. So wurden allein in 2007 850 Milliarden Anrufdaten und weitere 150 Milliarden Internetdaten gespeichert. Mit dem Analyseprogramm XKeyscore lassen sich dann die Datenspeicher nach Namen, Adressen oder auffälligen Mustern durchsuchen…

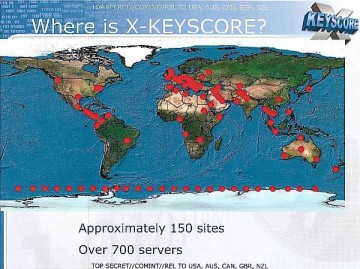

XKeyscore: Die Infrastruktur der totalen Überwachung

31. Juli 2013

Gegen das NSA-System XKeyscore sind Prism und Tempora nur Fingerübungen. Neuen Snowden-Enthüllungen im "Guardian" zufolge ist das NSA-System eine Art allsehendes Internet-Auge. Es bietet weltweit Zugriff auf beliebige Netzkommunikation. Schon 2008 bestand XKeyscore aus einem Verbund von mehr als 700 Servern, die auf 150 verschiedene Standorte verteilt waren.

Gegen das NSA-System XKeyscore sind Prism und Tempora nur Fingerübungen. Neuen Snowden-Enthüllungen im "Guardian" zufolge ist das NSA-System eine Art allsehendes Internet-Auge. Es bietet weltweit Zugriff auf beliebige Netzkommunikation. Schon 2008 bestand XKeyscore aus einem Verbund von mehr als 700 Servern, die auf 150 verschiedene Standorte verteilt waren.

Auch deutsche Dienste haben Zugang zu XKeyscore.

#StopWatchingUs

27. Juli 2013

Mehr als 10.000 Menschen haben heute trotz brütender Hitze in etwa 30 Städten gegen den Überwachungswahn demonstriert.