Datensicherheit (Security)

Daten geklaut

Die unberechtigte Nutzung ist nicht gestattet.

25.01.2010 Hacker – das Wort klingt immer noch nach jener Zeit, in der picklige 14-Jährige vom PC im Kinderzimmer aus per Telefonmodem in Militärrechner eindrangen (wie in dem Spielfilm War Games von 1983). Heute geht die Eroberung fremder Rechner weitgehend automatisch vonstatten, betrieben von einer weltweit vernetzten kriminellen Industrie.

25.01.2010 Ein Sicherheitsexperte verweist auf pikante Details: Erst eine auf Wunsch der US-Regierung eingebaute Hintertür hat das Ausspionieren der Google-Konten möglich gemacht.

03.05.2006 Rechner des US-amerikanische Verteidigungsministerium wurden Opfer eines Angriffs, teilte das Pentagon mit. Die Angreifer konnten umfangreiche Informationen aus einer Datenbank kopieren, die Krankenversicherungsdaten von Angestellten der Behörde vorhält.

heise Security – "Rote Hacker": Cyber-Attacken aus China

heise Security – "Rote Hacker": Cyber-Attacken aus China

Im vergangenen Frühjahr entdeckten kanadische Forscher sogar ein großes, international operierendes Spionagenetz, das 1295 Rechner in 103 Ländern mit seiner Software angezapft hatte. Bis zu 30 Prozent der Ziele waren "hochrangige Ziele" wie Regierungsstellen, Außenministerien, Medien, internationale Organisationen und Botschaften, darunter auch deutsche Vertretungen. Selbst das Nato-Hauptquartier in Brüssel oder die Büros des von Peking als Separatist verteufelten Dalai Lama wurde ausspioniert. Die Forscher sprachen von einem "Geisternetz" (GhostNet). Das Programm hatte eine Bedieneroberfläche in chinesischer Sprache und wurde fast ausschließlich von Rechnern in China kontrolliert.

Quelle: heise Security – "Rote Hacker": Cyber-Attacken aus China

heise Security – 14.12.07 – Manipulierte Geldautomaten

Angriff der Karten-Kloner

Mit ausgespähten Kartendaten räumen Betrüger Bankkonten leer. Die Methoden sind simpel und doch so raffiniert, dass man als Bankkunde kaum eine Chance hat, dem Betrug zu entgehen.

Online-Banking machen Sie nicht, Ihre EC-Karte steckt noch im Portemonnaie, die PIN haben Sie geheim gehalten, und trotzdem hat jemand Geld von Ihrem Konto abgehoben? Vielleicht sind Sie das Opfer eines Skimming-Angriffs: Mit manipulierten Geldautomaten sammeln Betrüger die Daten von EC-Karten, um davon Kopien anzufertigen und später Geld abzuheben. Die erforderliche PIN wird einfach elektronisch mitgelesen.

Auch in Geschäften oder an Tankstellen ist man vor solchen Angriffen nicht sicher. Kredit- und EC-Karten-Terminals werden oft ohne Wissen des Ladeninhabers manipuliert. Von dem Angriff bemerken auch die Opfer gewöhnlich erstmal nichts. Der Schlag trifft die meisten erst Wochen später, wenn die Kriminellen mit den Kartenkopien die Konten leerräumen.

Quelle: heise Security – 14.12.07 – Manipulierte Geldautomaten

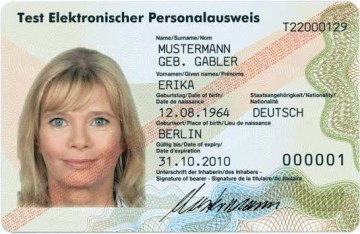

Im November 2010 kommt der elektronische Personalausweis

c't – Der elektronische Personalausweis soll Sicherheit und Komfort bringen

Eine bei einem Referendum in Brasilien 2003 verwendete Wahlmaschine von Diebold