22. Mai 2014

Mit dem „USA FREEDOM Act“ *) sollte die zügellose Sammlung von Telefondaten amerikanischer Staatsbürger durch die NSA eingeschränkt werden. Die Verbindungsdaten sollen künftig bei den privaten US-Telefongesellschaften verbleiben und nur auf Antrag an die Geheimdienste herausgegeben werden.

Mit dem „USA FREEDOM Act“ *) sollte die zügellose Sammlung von Telefondaten amerikanischer Staatsbürger durch die NSA eingeschränkt werden. Die Verbindungsdaten sollen künftig bei den privaten US-Telefongesellschaften verbleiben und nur auf Antrag an die Geheimdienste herausgegeben werden.

Diesem Gesetz hat das US-Repräsentantenhaus nun zugestimmt. Durchgesetzt hat sich jedoch eine (auf Druck der Regierung) so weitgehend verwässerte Version des ursprünglichen Gesetzentwurfs, dass eine erhebliche Zahl von Befürwortern nun dagegen votiert haben! Jetzt wird das Gesetz noch vom US-Senat behandelt…

*) „USA FREEDOM“ ist nur ein Akronym/Initialwort und es handelt sich keineswegs um ein Freiheitsgesetz!

19. Mai 2014

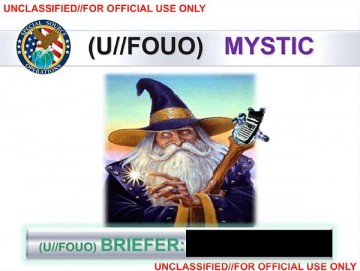

Mitte März war bekannt geworden, dass die NSA unter dem Codenamen „MYSTIC“ nicht nur – wie wiederholt behauptet – Verbindungsdaten von Telefongesprächen sammelt, sondern zum Teil auch die Inhalte mitschneidet und speichert. Nicht bekannt war aber, welche Länder davon betroffen sind.

Mitte März war bekannt geworden, dass die NSA unter dem Codenamen „MYSTIC“ nicht nur – wie wiederholt behauptet – Verbindungsdaten von Telefongesprächen sammelt, sondern zum Teil auch die Inhalte mitschneidet und speichert. Nicht bekannt war aber, welche Länder davon betroffen sind.

Aus Snowden-Dokumenten, die Glenn Greenwald nun auf „The Intercept“ veröffentlicht hat, geht hervor, dass es sich um mindestens zwei Länder handelt und eins davon sind die Bahamas. In diesem Karibik-Paradies schneidet die NSA offenbar sämtliche Mobilfunk-Gespräche komplett mit und speichert sie für 30 Tage.

Das Programm mit dem Codenamen „SOMALGET“ ist Teil von „MYSTIC“ und wurde offenbar mit Hilfe der amerikanischen Drogenbekämpfungsbehörde DEA installiert.

NSA (public domain)

19. Mai 2014

Bereits Anfang des Jahres hatte der US-amerikanische Netzaktivist Jacob Appelbaum behauptet, die NSA fange per Post versandte Geräte ab, um darauf Spyware zu installieren. Dies wird nun durch die Veröffentlichung eines Fotos aus dem Snowden-Fundus in Glenn Greenwalds Buch “No Place to Hide” erhärtet. Das Foto zeigt wie ein von Cisco an einen Kunden abgefangenes Paket vom Geheimdienst (TAO) „fachgerecht geöffnet“ wird.

Bereits Anfang des Jahres hatte der US-amerikanische Netzaktivist Jacob Appelbaum behauptet, die NSA fange per Post versandte Geräte ab, um darauf Spyware zu installieren. Dies wird nun durch die Veröffentlichung eines Fotos aus dem Snowden-Fundus in Glenn Greenwalds Buch “No Place to Hide” erhärtet. Das Foto zeigt wie ein von Cisco an einen Kunden abgefangenes Paket vom Geheimdienst (TAO) „fachgerecht geöffnet“ wird.

Betroffen seien unter anderem Router und Server. Die Firma Cisco fürchtet natürlich um ihre Geschäft und so hat Cisco-Chef John Chambers jetzt an Präsident Obama geschrieben: "Sollten diese Anschuldigungen wahr sein, untergraben diese Maßnahmen das Vertrauen in unsere Branche."

NSA (public domain)

13. Mai 2014

Auf einer weiteren Folie aus Snowdens Sammlung, die Glenn Greenwald nun veröffentlicht hat, brüstet sich die NSA mit ihren „Strategischen Partnerschaften“: Allianzen mit über 80 bedeutenden weltweit tätigen Unternehmen, die sie bei ihrer Mission „sammle alles“ unterstützen. Dazu gehören auch die größten IT- und Telekommunikationsfirmen, über deren Server ein Großteil der globalen Kommunikation läuft.

Auf einer weiteren Folie aus Snowdens Sammlung, die Glenn Greenwald nun veröffentlicht hat, brüstet sich die NSA mit ihren „Strategischen Partnerschaften“: Allianzen mit über 80 bedeutenden weltweit tätigen Unternehmen, die sie bei ihrer Mission „sammle alles“ unterstützen. Dazu gehören auch die größten IT- und Telekommunikationsfirmen, über deren Server ein Großteil der globalen Kommunikation läuft.

Namentlich genannt sind AT&T, CISCO, EDS, Hewlett Packard, IBM, Intel, Microsoft, Motorola, Oracle, Qualcomm, Qwest und Verizon.

NSA (public domain)

13. Mai 2014

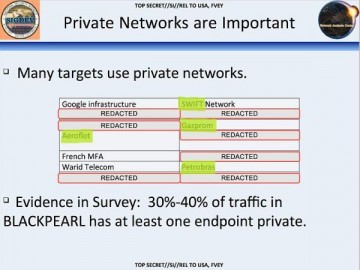

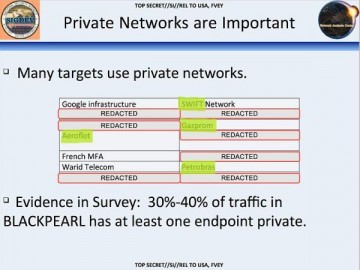

Neben dem öffentlichen Netz (Internet) existieren auch wichtige private Netzwerke. BLACKPEARL ist ein geheimes Überwachungsprogramm, das Daten aus privaten Netzwerken saugt. Eine streng geheime Folie der NSA listet einige Betreiber solcher privaten Netzwerke auf, die von der NSA offensichtlich geknackt wurden.

Neben dem öffentlichen Netz (Internet) existieren auch wichtige private Netzwerke. BLACKPEARL ist ein geheimes Überwachungsprogramm, das Daten aus privaten Netzwerken saugt. Eine streng geheime Folie der NSA listet einige Betreiber solcher privaten Netzwerke auf, die von der NSA offensichtlich geknackt wurden.

Neben dem Google und dem französischen Außenministerium werden insbesondere genannt: Der brasilianischer Ölkonzern Petrobras, das SWIFT Bankensystem, der russische Öl-Konzern Gazprom und die Fluglinie Aeroflot.

Auch das schon 1978 gestartete Überwachungsprogramm BLARNEY zielt nicht zuletzt auf das Sammeln von Wirtschaftsdaten.

NSA (public domain)

13. Mai 2014

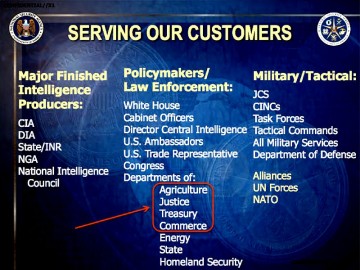

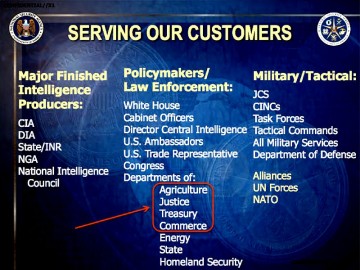

Präsident Obama hatte in seiner Grundsatzrede zur NSA-Reform Mitte Januar noch einmal betont, dass die Geheimdienste ausschließlich für die nationale Sicherheit arbeiten. Und er fügte hinzu:

Präsident Obama hatte in seiner Grundsatzrede zur NSA-Reform Mitte Januar noch einmal betont, dass die Geheimdienste ausschließlich für die nationale Sicherheit arbeiten. Und er fügte hinzu:

„Wir sammeln keine Geheimdienstinformationen, um einen Wettbewerbsvorteil für US-Firmen oder Wirtschaftszweige zu erlangen.“

Glenn Greenwalds Buch “No Place to Hide” enthält auch zum Thema Wirtschaftsspionage neue aufschlussreiche Dokumente. Die NSA hat offensichtlich eine ganze Reihe interessanter Kunden:

das US-Landwirtschaftsministerium, das Handelsministerium, das Finanzministerium…

13. Mai 2014

In einem Interview mit “Democracy Now!” berichtete Glenn Greenwald auch über Snowdens Beweggründe:

In einem Interview mit “Democracy Now!” berichtete Glenn Greenwald auch über Snowdens Beweggründe:

Dieser hatte während seiner Arbeit bei DELL in Japan Gelegenheit, die Überwachung ganzer Städte durch Drohnen in Echtzeit zu sehen an Orten, an denen Amerika gar keinen Krieg führt wie Yemen, Somalia, Pakistan. Je mehr er sehen konnte wie allgegenwärtig das System der verdachtslosen Überwachung war, umso mehr sah er sich gezwungen, dies nicht weiter geheim zu halten.

Ein weiterer entscheidender Aspekt war der Einsatz von „Malware“ (Computerviren) durch die NSA. Computer werden auf verschiedenen Wegen infiziert und die NSA „besitzt“ diese dann, d.h. sie kann alles sehen, was man tut: Jede Tastatureingabe, jede Google-Suche, jede besuchte Webseite, jede E-Mail, jeden Chat… Das haben sie mit zehntausenden Rechnern gemacht… Snowden fand das zutiefst beunruhigend.

NSA (public domain)

13. Mai 2014

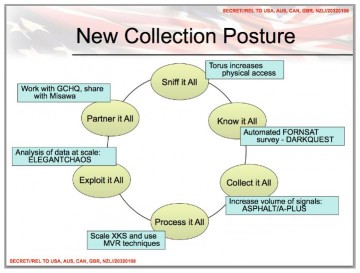

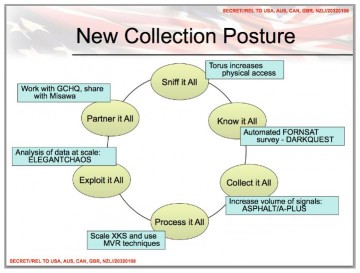

In seinem nun veröffentlichten Buch untermauert Glenn Greenwald seinen Vorwurf, die NSA wolle alle Daten sammeln, die irgendwo anfallen. Neue Dokumente von Edward Snowden belegen diesen Wunsch nach globaler Überwachung.

In seinem nun veröffentlichten Buch untermauert Glenn Greenwald seinen Vorwurf, die NSA wolle alle Daten sammeln, die irgendwo anfallen. Neue Dokumente von Edward Snowden belegen diesen Wunsch nach globaler Überwachung.

- Erschnüffle alles (Sniff it All)

- Wisse alles (Know it All)

- Sammle alles (Collect it All)

- Verarbeite alles (Process it All)

- Nutze alles aus (Exploit it All)

- Mach alle zu Partnern (Partner it All)

Bereits im Jahr 2011 etwa habe der britische GCHQ mitgeteilt, dass dank des Zugriffs auf den Internetverkehr bis zu "50 Milliarden Ereignisse pro Tag empfangen" würden.

6. Mai 2014

In seinem neuen Buch "No Place To Hide" stellt Glenn Greenwald Strategie und Taktik der Geheimdienste noch einmal anschaulich dar.

In seinem neuen Buch "No Place To Hide" stellt Glenn Greenwald Strategie und Taktik der Geheimdienste noch einmal anschaulich dar.

Unter der Maxime "sammle alles" betreibt die NSA auch das Programm "Homing Pigeon" (Brieftaube), mit dem die besonders gesicherte Kommunikation (Telefon, Internet) von Fluggästen überwacht werden soll. Das entsprechende Programm des britischen Geheimdienstes GCHQ ist die "Thieving Magpie" (Diebische Elster). Für Blackberrys ist den Briten das wohl schon gelungen.

Grafik Google/IT-online

6. Mai 2014

Schon lange ist bekannt, dass Google eine wichtige Rolle im Zusammenhang mit dem NSA-Überwachungsprogramm PRISM zukommt. Seit 2009 scheint Google in PRISM “eingebunden“ zu sein… Als aber bekannt wurde, dass der US-Geheimdienst zusätzlich Leitungen zwischen Googles Rechenzentren angezapft hatte, kommentierten Google-Techniker dies mit einem „fuck you“…

Schon lange ist bekannt, dass Google eine wichtige Rolle im Zusammenhang mit dem NSA-Überwachungsprogramm PRISM zukommt. Seit 2009 scheint Google in PRISM “eingebunden“ zu sein… Als aber bekannt wurde, dass der US-Geheimdienst zusätzlich Leitungen zwischen Googles Rechenzentren angezapft hatte, kommentierten Google-Techniker dies mit einem „fuck you“…

Nach wie vor ist unklar, inwieweit Google Partner oder Opfer der staatlichen Überwachung ist.

Jetzt veröffentlichte Mailwechsel zwischen Google-Vertretern und dem NSA-Chef deuten aber auf eine engere Kooperation und gemeinsame Ziele zwischen beiden hin.

15. April 2014

Gesichtserkennung: Neue Dokumente zeigen, wie massiv das FBI seine Biometrie-Datenbank ausbaut. Nicht nur Kriminelle, auch Unverdächtige landen darin – und wohl auch deutsche Touristen.

Gesichtserkennung: Neue Dokumente zeigen, wie massiv das FBI seine Biometrie-Datenbank ausbaut. Nicht nur Kriminelle, auch Unverdächtige landen darin – und wohl auch deutsche Touristen.

Schon heute besitzt die US-Bundespolizei FBI nach eigenen Angaben eine der größten biometrischen Datenbanken der Welt. Die soll mit Millionen von Fotos von Verdächtigen und Unverdächtigen erweitert werden. Wie weit das FBI mit diesen Plänen schon ist, geht aus Dokumenten hervor, die der amerikanischen Bürgerrechtsorganisation Electronic Frontier Foundation (EFF) vorliegen.

11. April 2014

Ein Softwarefehler im Verschlüsselungssystem OpenSSL macht hunderttausende Websites angreifbar.

Ein Softwarefehler im Verschlüsselungssystem OpenSSL macht hunderttausende Websites angreifbar.

Der US-Geheimdienst NSA hat einem Bloomberg-Bericht zufolge bereits seit zwei Jahren Kenntnis von der Sicherheitslücke Heartbleed – und soll über sie an sensible Daten von Internet-Nutzern gelangt sein. Die NSA bestreitet, die Sicherheitslücke Heartbleed auszunutzen.

US-Präsident Obama hat die Geheimdienste zwar angewiesen, ihnen bekannte Sicherheitslücken offenzulegen… unter gewissen Bedingungen – wenn es der Strafverfolgung oder der nationalen Sicherheit dient – aber auch nicht…

8. April 2014

Edward Snowden hat am Dienstag vor der parlamentarischen Versammlung des Europarats in Straßburg ein Ende der Massenüberwachung durch Geheimdienste wie die NSA gefordert. Snowden war über Video aus Russland zugeschaltet. Der ehemalige NSA-Mitarbeiter erklärte den Parlamentariern, wie unbescholtene Bürger in die Schleppnetze der Überwachung gerieten.

Edward Snowden hat am Dienstag vor der parlamentarischen Versammlung des Europarats in Straßburg ein Ende der Massenüberwachung durch Geheimdienste wie die NSA gefordert. Snowden war über Video aus Russland zugeschaltet. Der ehemalige NSA-Mitarbeiter erklärte den Parlamentariern, wie unbescholtene Bürger in die Schleppnetze der Überwachung gerieten.

Um überwacht zu werden, reiche es schon aus, einer bestimmten Religion anzugehören, ein Flugticket zu kaufen, bestimmte Computernetzwerke zu nutzen, eine bestimmte sexuelle Orientierung zu haben oder mit einem Verdächtigen in Kontakt gestanden zu haben, sagte Snowden.

7. April 2014

Abgehört werden angeblich nicht die Gesprächsinhalte sondern "nur die Metadaten": Wer hat wann von wo aus wie lange mit wem telefoniert?

Abgehört werden angeblich nicht die Gesprächsinhalte sondern "nur die Metadaten": Wer hat wann von wo aus wie lange mit wem telefoniert?

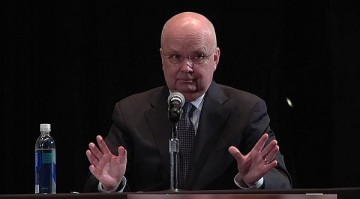

Um Metadaten ging es auch bei der Podiumsdiskussion der Johns Hopkins Universität, bei der der ehemalige NSA-Chef Michael Hayden zugegen war.

Konfrontiert mit einem Zitat des Leiters der NSA-Rechtsabteilung Stewart Baker:

„Metadaten verraten uneingeschränkt alles über das Leben eines Menschen. Wenn man genügend Metadaten hat, braucht man den Inhalt eigentlich gar nicht.“ bekräftigte General Hayden diese Einschätzung und fügte noch hinzu:

„Wir töten Menschen auf Basis von Metadaten!“

3. April 2014

Nach Recherchen von NDR, WDR und Süddeutscher Zeitung spielt die US-Basis in Ramstein eine zentrale Rolle im weltweiten Drohnen-Krieg der USA. So werden auf dieser Militärbasis Live-Bilder der völkerrechtlich umstrittenen Drohneneinsätze analysiert und mit nachrichtendienstlichen Erkenntnissen abgeglichen. Zudem wird Ramstein als Relaisstation genutzt, um Steuerungsbefehle an die weltweit operierende Drohnenflotte zu übermitteln.

Nach Recherchen von NDR, WDR und Süddeutscher Zeitung spielt die US-Basis in Ramstein eine zentrale Rolle im weltweiten Drohnen-Krieg der USA. So werden auf dieser Militärbasis Live-Bilder der völkerrechtlich umstrittenen Drohneneinsätze analysiert und mit nachrichtendienstlichen Erkenntnissen abgeglichen. Zudem wird Ramstein als Relaisstation genutzt, um Steuerungsbefehle an die weltweit operierende Drohnenflotte zu übermitteln.

Die Recherche stützt sich auf amerikanische Dokumente und die Aussagen des ehemaligen Drohnen-Piloten Brandon Bryant: "Ohne Deutschland wäre der gesamte Drohnen-Krieg des US-Militärs nicht möglich".

1. April 2014

Der US-Geheimdienstdirektor James Clapper hat zugegeben, dass die NSA auch US-Bürger ohne richterliche Genehmigung ausgeforscht hat. Dazu hat sich der Geheimdienst eines Schlupflochs in einem Überwachungsgesetz bedient. In einem Brief an den demokratischen US-Senator Ron Wyden schrieb er, dass in einer Datenbank, in der eigentlich nur Material über Nicht-US-Bürger landen darf, auch nach US-Bürgern gesucht wurde.

Der US-Geheimdienstdirektor James Clapper hat zugegeben, dass die NSA auch US-Bürger ohne richterliche Genehmigung ausgeforscht hat. Dazu hat sich der Geheimdienst eines Schlupflochs in einem Überwachungsgesetz bedient. In einem Brief an den demokratischen US-Senator Ron Wyden schrieb er, dass in einer Datenbank, in der eigentlich nur Material über Nicht-US-Bürger landen darf, auch nach US-Bürgern gesucht wurde.

29. März 2014

Zu den vom US-amerikanischen Geheimdienst NSA bespitzelten Staats- und Regierungschefs gehört auch die deutsche Bundeskanzlerin. In der Sonderdatenbank der NSA für Staats- und Regierungschefs befinden sich mehr als 300 Dossiers über Angela Merkel.

Zu den vom US-amerikanischen Geheimdienst NSA bespitzelten Staats- und Regierungschefs gehört auch die deutsche Bundeskanzlerin. In der Sonderdatenbank der NSA für Staats- und Regierungschefs befinden sich mehr als 300 Dossiers über Angela Merkel.

Nachdem im Oktober 2013 herauskam, dass das Handy der Bundeskanzlerin jahrelang abgehört worden war, versicherte US-Präsident Obama, dass ihr Handy nicht (mehr?) abgehört werde.

Nun belegen Dokumente, dass die Kanzlerin offiziell als Spionageziel erfasst war und das für Anträge des Geheimdienstes zuständige FISA Sondergericht die NSA noch am 7. März 2013 autorisiert hatte, nicht nur die Kanzlerin, sondern ganz Deutschland zu überwachen.

22. März 2014

Die amerikanische Regierung hat eine digitale Großoffensive gegen China gestartet. Zu den Zielen, die der amerikanische Geheimdienst NSA attackierte, zählen der ehemalige Staatspräsident Hu Jintao, das chinesische Handelsministerium, das Außenministerium, Banken sowie Telekommunikationsunternehmen. Sie infiltrierten chinesische Netzwerke, lasen E-Mails und stahlen Firmengeheimnisse.

Die amerikanische Regierung hat eine digitale Großoffensive gegen China gestartet. Zu den Zielen, die der amerikanische Geheimdienst NSA attackierte, zählen der ehemalige Staatspräsident Hu Jintao, das chinesische Handelsministerium, das Außenministerium, Banken sowie Telekommunikationsunternehmen. Sie infiltrierten chinesische Netzwerke, lasen E-Mails und stahlen Firmengeheimnisse.

Von besonderer Bedeutung war offensichtlich der Huawei-Konzern, einer der weltweit größten Netzwerk- und Smartphone-Anbieter. In der Operation "ShotGiant" gelang es einer NSA-Spezialeinheit, in dessen Netzwerk an über 100 Stellen einzubrechen und Firmendaten zu entwenden.

Illustration: NSA / Josh Begley

20. März 2014

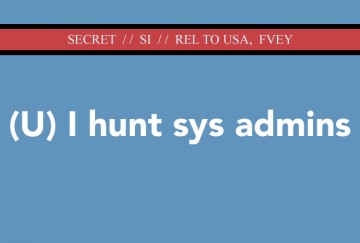

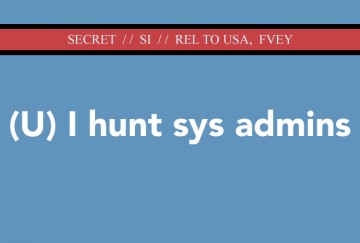

Systemadministratoren (wie auch Edward Snowden) haben besondere Befugnisse für den Zugriff auf Rechner(systeme) und Daten. In einer Präsentation schwärmen NSA-Hacker: „Wer könnte ein besseres Ziel [für Cyberangriffe] sein als derjenige, der die ‚Schlüssel zum Königreich‘ schon besitzt?“

Systemadministratoren (wie auch Edward Snowden) haben besondere Befugnisse für den Zugriff auf Rechner(systeme) und Daten. In einer Präsentation schwärmen NSA-Hacker: „Wer könnte ein besseres Ziel [für Cyberangriffe] sein als derjenige, der die ‚Schlüssel zum Königreich‘ schon besitzt?“

Die NSA versucht zuerst, sich Zugang zu Mail- und Facebookkonten von Admins zu verschaffen, bevor sie deren Computer hackt. Im Fokus der NSA-Angriffe stehen Admins von Telefon- und Internetanbietern. So kann die NSA laut The Intercept Zugang zu Kundendaten, Informationen zum Netzwerk an sich und geschäftlichen Details erlangen.

Grafik public domain NSA

18. März 2014

Die amerikanische NSA hat offenbar eine riesige Datenbank aller Telefonate eines (nicht genannten) Landes angelegt. Jeder Anruf werde aufgezeichnet und für mindestens 30 Tage gespeichert, heißt es in einem Bericht der Washington Post. Das gewaltige Abhörprogramm "Mystic" wurde inzwischen vermutlich schon auf fünf bis sechs weitere Länder ausgedehnt.

Die amerikanische NSA hat offenbar eine riesige Datenbank aller Telefonate eines (nicht genannten) Landes angelegt. Jeder Anruf werde aufgezeichnet und für mindestens 30 Tage gespeichert, heißt es in einem Bericht der Washington Post. Das gewaltige Abhörprogramm "Mystic" wurde inzwischen vermutlich schon auf fünf bis sechs weitere Länder ausgedehnt.

Bisher wurde immer betont, dass „nur Verbindungsdaten“ (sog. Metadaten) gespeichert würden. Noch Anfang September 2013 hatte US-Präsident Obama auf einer Pressekonferenz mit dem schwedischen Premierminister Fredrik Reinfeldt erklärt:

„Ich kann der Öffentlichkeit in Europa und der Welt versichern, dass wir uns nicht damit befassen, in den eMails von Leuten herumzuschnüffeln oder ihre Telefongespräche abzuhören.“

Mit dem „USA FREEDOM Act“ *) sollte die zügellose Sammlung von Telefondaten amerikanischer Staatsbürger durch die NSA eingeschränkt werden. Die Verbindungsdaten sollen künftig bei den privaten US-Telefongesellschaften verbleiben und nur auf Antrag an die Geheimdienste herausgegeben werden.

Mit dem „USA FREEDOM Act“ *) sollte die zügellose Sammlung von Telefondaten amerikanischer Staatsbürger durch die NSA eingeschränkt werden. Die Verbindungsdaten sollen künftig bei den privaten US-Telefongesellschaften verbleiben und nur auf Antrag an die Geheimdienste herausgegeben werden.

In seinem neuen Buch "No Place To Hide" stellt Glenn Greenwald Strategie und Taktik der Geheimdienste noch einmal anschaulich dar.

In seinem neuen Buch "No Place To Hide" stellt Glenn Greenwald Strategie und Taktik der Geheimdienste noch einmal anschaulich dar.