13. August 2013

Militärische Drohnen werden von den USA auch zur gezielten Tötung von Terrorverdächtigen in Pakistan, im Jemen und in Somalia eingesetzt. Allein in Pakistan sind weit über 2000 Menschen im Drohnenfeuer gestorben. 2012 stieg die Anzahl der Drohnenschläge im Jemen sprunghaft auf 54 an. Und in Somalia gab es rund 10 tödliche Drohnenangriffe von US-Militärs, bei denen etwa 29 Menschen starben. Insgesamt sollen in den letzten 10 Jahren mehr als 3000 Menschen durch den Beschuss von Drohnen gestorben sein. Es traf Terrorverdächtige aber auch weit über 400 gänzlich Unbeteiligte, viele Zivilisten und Kinder.

Militärische Drohnen werden von den USA auch zur gezielten Tötung von Terrorverdächtigen in Pakistan, im Jemen und in Somalia eingesetzt. Allein in Pakistan sind weit über 2000 Menschen im Drohnenfeuer gestorben. 2012 stieg die Anzahl der Drohnenschläge im Jemen sprunghaft auf 54 an. Und in Somalia gab es rund 10 tödliche Drohnenangriffe von US-Militärs, bei denen etwa 29 Menschen starben. Insgesamt sollen in den letzten 10 Jahren mehr als 3000 Menschen durch den Beschuss von Drohnen gestorben sein. Es traf Terrorverdächtige aber auch weit über 400 gänzlich Unbeteiligte, viele Zivilisten und Kinder.

Bei der Vorbereitung dieser Angriffe spielen Telefondaten eine wesentliche Rolle. Auch deutsche Behörden waren und sind am Austausch dieser Daten beteiligt.

9. August 2013

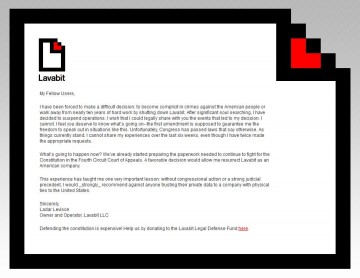

Ein verschlüsselter E-Mail-Dienst, den der NSA-Enthüller Edward Snowden genutzt haben soll, ist abrupt vom Netz gegangen. Der Firmenchef spricht von massivem Druck der Behörden – und verabschiedet sich mit einem beeindruckenden Statement.

Ein verschlüsselter E-Mail-Dienst, den der NSA-Enthüller Edward Snowden genutzt haben soll, ist abrupt vom Netz gegangen. Der Firmenchef spricht von massivem Druck der Behörden – und verabschiedet sich mit einem beeindruckenden Statement.

6. August 2013

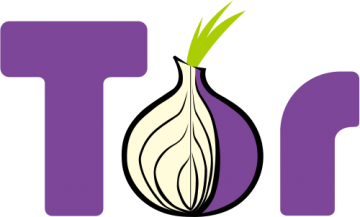

Seit Edward Snowdens Enthüllungen bemühen sich viele Netznutzer um die Verschleierung ihrer Identität. Eine Hilfe dabei ist das Anonymisierungsnetzwerk „Tor“. Das Tor-Netzwerk galt als letzte Bastion des unkontrollierbaren Internets. Nun wurden Nutzer offenbar durch Malware deanonymisiert. Hinter dem Versuch, Nutzer des Tor-Netzwerks durch Schadsoftware zu enttarnen steckt vermutlich die NSA.

Seit Edward Snowdens Enthüllungen bemühen sich viele Netznutzer um die Verschleierung ihrer Identität. Eine Hilfe dabei ist das Anonymisierungsnetzwerk „Tor“. Das Tor-Netzwerk galt als letzte Bastion des unkontrollierbaren Internets. Nun wurden Nutzer offenbar durch Malware deanonymisiert. Hinter dem Versuch, Nutzer des Tor-Netzwerks durch Schadsoftware zu enttarnen steckt vermutlich die NSA.

31. Juli 2013

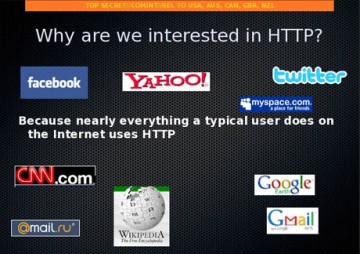

XKeyscore sammelt beinahe alles was ein Nutzer im Internet tut. Die NSA liest E-Mails, Facebook-Chats und Browserverläufe mit und speichert insbes. die Verbindungsdaten. So wurden allein in 2007 850 Milliarden Anrufdaten und weitere 150 Milliarden Internetdaten gespeichert. Mit dem Analyseprogramm XKeyscore lassen sich dann die Datenspeicher nach Namen, Adressen oder auffälligen Mustern durchsuchen…

XKeyscore sammelt beinahe alles was ein Nutzer im Internet tut. Die NSA liest E-Mails, Facebook-Chats und Browserverläufe mit und speichert insbes. die Verbindungsdaten. So wurden allein in 2007 850 Milliarden Anrufdaten und weitere 150 Milliarden Internetdaten gespeichert. Mit dem Analyseprogramm XKeyscore lassen sich dann die Datenspeicher nach Namen, Adressen oder auffälligen Mustern durchsuchen…

31. Juli 2013

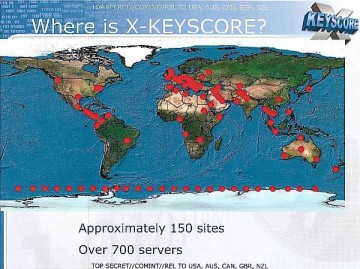

Gegen das NSA-System XKeyscore sind Prism und Tempora nur Fingerübungen. Neuen Snowden-Enthüllungen im "Guardian" zufolge ist das NSA-System eine Art allsehendes Internet-Auge. Es bietet weltweit Zugriff auf beliebige Netzkommunikation. Schon 2008 bestand XKeyscore aus einem Verbund von mehr als 700 Servern, die auf 150 verschiedene Standorte verteilt waren.

Gegen das NSA-System XKeyscore sind Prism und Tempora nur Fingerübungen. Neuen Snowden-Enthüllungen im "Guardian" zufolge ist das NSA-System eine Art allsehendes Internet-Auge. Es bietet weltweit Zugriff auf beliebige Netzkommunikation. Schon 2008 bestand XKeyscore aus einem Verbund von mehr als 700 Servern, die auf 150 verschiedene Standorte verteilt waren.

Auch deutsche Dienste haben Zugang zu XKeyscore.

11. Juli 2013

Skype-Telefonate und Outlook-Mails: Laut "Guardian" kooperierte Microsoft mit dem US-Geheimdienst NSA – auch die Mail-Verschlüsselung soll ausgehebelt worden sein.

Skype-Telefonate und Outlook-Mails: Laut "Guardian" kooperierte Microsoft mit dem US-Geheimdienst NSA – auch die Mail-Verschlüsselung soll ausgehebelt worden sein.

10. Juli 2013

Eine PRISM-Folie zeigt, dass Anfang April 2013 weltweit 117.675 Menschen unter Echtzeit-Überwachung durch die NSA standen.

Eine PRISM-Folie zeigt, dass Anfang April 2013 weltweit 117.675 Menschen unter Echtzeit-Überwachung durch die NSA standen.

4. Juli 2013

Die USA lassen einem Zeitungsbericht zufolge den gesamten Briefverkehr innerhalb des Landes registrieren. Absender und Empfänger von jeder über den staatlichen Postdienst USPS verschickten Sendung werden von Computern abfotografiert, berichtet die "New York Times".

Die USA lassen einem Zeitungsbericht zufolge den gesamten Briefverkehr innerhalb des Landes registrieren. Absender und Empfänger von jeder über den staatlichen Postdienst USPS verschickten Sendung werden von Computern abfotografiert, berichtet die "New York Times".

1. Juli 2013

Der "Guardian" berichtet, die NSA habe Dutzende Botschaften in Washington verwanzt und Kabel angezapft – unter anderem in den Botschaften Frankreichs, Italiens, Griechenlands und Japans.

Der "Guardian" berichtet, die NSA habe Dutzende Botschaften in Washington verwanzt und Kabel angezapft – unter anderem in den Botschaften Frankreichs, Italiens, Griechenlands und Japans.

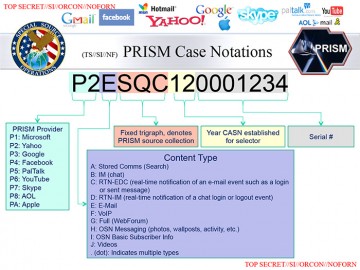

29. Juni 2013

Heise berichtet: "Die Folie über den "PRISM Tasking Process" legt nahe, dass die Geheimdienste keinen direkten Zugriff auf die gewünschten Daten haben, sondern sie über "Selektoren" (Schlüsselwörter) definieren, die eine beim Dienstanbieter installierte Filtersoftware parametrisieren. Wenn PRISM eine Mitteilung darüber erhält, dass sich ein Anwender etwa bei Skype eingeloggt hat, kann die NSA automatisch das darauf folgende Gespräch in Text- oder Sprachform mitschneiden."

Heise berichtet: "Die Folie über den "PRISM Tasking Process" legt nahe, dass die Geheimdienste keinen direkten Zugriff auf die gewünschten Daten haben, sondern sie über "Selektoren" (Schlüsselwörter) definieren, die eine beim Dienstanbieter installierte Filtersoftware parametrisieren. Wenn PRISM eine Mitteilung darüber erhält, dass sich ein Anwender etwa bei Skype eingeloggt hat, kann die NSA automatisch das darauf folgende Gespräch in Text- oder Sprachform mitschneiden."

29. Juni 2013

Der US-Geheimdienst NSA späht offenbar gezielt die Europäische Union aus. Nach SPIEGEL-Informationen installierten die Amerikaner Wanzen in der EU-Vertretung in Washington und infiltrierten das Computernetzwerk. Auch in New York und Brüssel gab es Angriffe.

Der US-Geheimdienst NSA späht offenbar gezielt die Europäische Union aus. Nach SPIEGEL-Informationen installierten die Amerikaner Wanzen in der EU-Vertretung in Washington und infiltrierten das Computernetzwerk. Auch in New York und Brüssel gab es Angriffe.

28. Juni 2013

Die Cyber-Angriffe auf iranische Atomanlagen von 2010 (Codename "Olympic Games") gingen von den USA aus und waren von Präsident Obama angeordnet. Dabei wurde der berüchtigte Computerwurm „Stuxnet“ eingesetzt, durch den – zumindest vorübergehend – etwa 1.000 Zentrifugen zur Urananreicherung im Iran lahmgelegt wurden. Der frühere stellvertretende US-Generalstabschef James Cartwright – einer der Initiatoren dieser Cyber-Attacke – soll diese Hintergründe jetzt verraten haben.

Die Cyber-Angriffe auf iranische Atomanlagen von 2010 (Codename "Olympic Games") gingen von den USA aus und waren von Präsident Obama angeordnet. Dabei wurde der berüchtigte Computerwurm „Stuxnet“ eingesetzt, durch den – zumindest vorübergehend – etwa 1.000 Zentrifugen zur Urananreicherung im Iran lahmgelegt wurden. Der frühere stellvertretende US-Generalstabschef James Cartwright – einer der Initiatoren dieser Cyber-Attacke – soll diese Hintergründe jetzt verraten haben.

27. Juni 2013

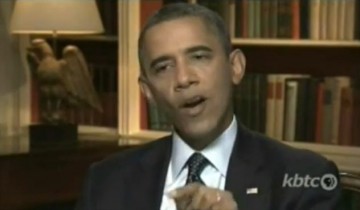

Barack Obama hat die de facto Vorratsdatenspeicherung von George W. Bush bis 2011 fortgeführt. Zudem gibt es Hinweise auf neue US-Rasterprogramme für Verkehrsdaten: Codename "EvilOlive" und "ShellTrumpet". Mit diesen Programmen konnte die NSA ihre E-Mail-Überwachungskapazitäten erheblich ausweiten und allein 2012 500 Milliarden Datensätze verarbeiten.

Barack Obama hat die de facto Vorratsdatenspeicherung von George W. Bush bis 2011 fortgeführt. Zudem gibt es Hinweise auf neue US-Rasterprogramme für Verkehrsdaten: Codename "EvilOlive" und "ShellTrumpet". Mit diesen Programmen konnte die NSA ihre E-Mail-Überwachungskapazitäten erheblich ausweiten und allein 2012 500 Milliarden Datensätze verarbeiten.

Gleichzeitig ist die richterliche Aufsicht zu einem alle 90 Tage vollzogenen Abnicken durch einen Richter am geheim tagenden Fisa-Gericht verkümmert…

17. Juni 2013

Von US-Bürgern hört die NSA die Telefongespräche nicht ab und überwacht die E-Mails nicht…

Von US-Bürgern hört die NSA die Telefongespräche nicht ab und überwacht die E-Mails nicht…

Obama: "If you are a US person then NSA is not listening to your phonecalls and is not targeting your emails…"

Aber auch diese Einschränkung einer weltweiten Überwachung wird sich als falsch erweisen…

Das vollständige Interview

14. Juni 2013

US-Technologie-Unternehmen stellen der NSA nicht nur Nutzerdaten zur Verfügung, sie melden den US-Geheimdiensten auch Sicherheitslücken ihrer Produkte, bevor sie diese Informationen veröffentlichen. Diesen Wissensvorsprung können die US-Behörden nutzen, um in Netzwerke und Computer einzudringen, bevor es ein Sicherheitsupdate durch den Anbieter gibt (Zero-Day-Exploit)

US-Technologie-Unternehmen stellen der NSA nicht nur Nutzerdaten zur Verfügung, sie melden den US-Geheimdiensten auch Sicherheitslücken ihrer Produkte, bevor sie diese Informationen veröffentlichen. Diesen Wissensvorsprung können die US-Behörden nutzen, um in Netzwerke und Computer einzudringen, bevor es ein Sicherheitsupdate durch den Anbieter gibt (Zero-Day-Exploit)

9. Juni 2013

Das Interview mit dem NSA Whistleblower Edward Snowden über PRISM – deutsche Untertitel

9. Juni 2013

US-Geheimdienstdirektor James Clapper am 12. März 2013 auf die Frage von Senator Ron Wyden, ob die NSA "irgendwelche Daten über Millionen oder Hunderte von Millionen von Amerikanern sammelt":

US-Geheimdienstdirektor James Clapper am 12. März 2013 auf die Frage von Senator Ron Wyden, ob die NSA "irgendwelche Daten über Millionen oder Hunderte von Millionen von Amerikanern sammelt":

"Nein Sir, nicht wissentlich! Es gibt Fälle, in denen sie vielleicht versehentlich sammeln, aber nicht mit Absicht."

James Clapper am 9. Juni 2013 zur gleichen Frage:

"Ich habe mit Nein geantwortet, weil ich das für die am ehesten wahrheitsgemäße oder am wenigsten unwahre Antwort hielt."

8. Juni 2013

Die Farben symbolisieren die Stärke der Überwachung durch das Programm.

Die Farben symbolisieren die Stärke der Überwachung durch das Programm.

wenig überwacht

wenig überwacht

stärker überwacht

stärker überwacht

besonders stark überwacht

besonders stark überwacht

Aus keinem anderen europäischen Land saugt die NSA mehr Daten ab als aus Deutschland!

8. Juni 2013

Boundless Informant (engl. „grenzenloser Informant“) ist ein als Top Secret eingestuftes Computersystem des US-amerikanischen Geheimdienstes NSA. Es dient dazu, aus einer Fülle nachrichtendienstlicher Daten mit Hilfe der Technik des Data Minings signifikante Zusammenhänge herauszufiltern – etwa die Kommunikation einer einzelnen, terrorverdächtigen Person aus einer Fülle von E-Mails und Telefonmetadaten.

Boundless Informant (engl. „grenzenloser Informant“) ist ein als Top Secret eingestuftes Computersystem des US-amerikanischen Geheimdienstes NSA. Es dient dazu, aus einer Fülle nachrichtendienstlicher Daten mit Hilfe der Technik des Data Minings signifikante Zusammenhänge herauszufiltern – etwa die Kommunikation einer einzelnen, terrorverdächtigen Person aus einer Fülle von E-Mails und Telefonmetadaten.

7. Juni 2013

Klaus Stuttmann Karikaturen – 09.06.2013

(Die unberechtigte Nutzung ist nicht gestattet.)

Militärische Drohnen werden von den USA auch zur gezielten Tötung von Terrorverdächtigen in Pakistan, im Jemen und in Somalia eingesetzt. Allein in Pakistan sind weit über 2000 Menschen im Drohnenfeuer gestorben. 2012 stieg die Anzahl der Drohnenschläge im Jemen sprunghaft auf 54 an. Und in Somalia gab es rund 10 tödliche Drohnenangriffe von US-Militärs, bei denen etwa 29 Menschen starben. Insgesamt sollen in den letzten 10 Jahren mehr als 3000 Menschen durch den Beschuss von Drohnen gestorben sein. Es traf Terrorverdächtige aber auch weit über 400 gänzlich Unbeteiligte, viele Zivilisten und Kinder.

Militärische Drohnen werden von den USA auch zur gezielten Tötung von Terrorverdächtigen in Pakistan, im Jemen und in Somalia eingesetzt. Allein in Pakistan sind weit über 2000 Menschen im Drohnenfeuer gestorben. 2012 stieg die Anzahl der Drohnenschläge im Jemen sprunghaft auf 54 an. Und in Somalia gab es rund 10 tödliche Drohnenangriffe von US-Militärs, bei denen etwa 29 Menschen starben. Insgesamt sollen in den letzten 10 Jahren mehr als 3000 Menschen durch den Beschuss von Drohnen gestorben sein. Es traf Terrorverdächtige aber auch weit über 400 gänzlich Unbeteiligte, viele Zivilisten und Kinder.

wenig überwacht

wenig überwacht stärker überwacht

stärker überwacht besonders stark überwacht

besonders stark überwacht