18. Januar 2015

Die Geheimdienste der „Five-Eyes“ (USA, Großbritannien, Kanada, Australien und Neuseeland) betreiben nicht mehr nur Überwachung und Spionage, sie wollen die Herrschaft im Internet und bereiten digitale Kriege vor.

Die Geheimdienste der „Five-Eyes“ (USA, Großbritannien, Kanada, Australien und Neuseeland) betreiben nicht mehr nur Überwachung und Spionage, sie wollen die Herrschaft im Internet und bereiten digitale Kriege vor.

Nachdem Schwachstellen der gegnerischen Systeme ausspioniert wurden, wurden und werden diese mit Hilfe implantierter Hardware und eingeschleuster Schadsoftware kontrollierbar gemacht. Ziel ist kritische Systeme nach Belieben kontrollieren oder zerstören zu können. Als kritische Infrastruktur gilt alles, was eine Gesellschaft am Laufen hält: Energie, Kommunikation, Transport. Ziel, so interne Unterlagen, sei schließlich die "kontrollierte Eskalation in Echtzeit".

Wer aber garantiert, dass nicht auch diese Staaten/ihre Geheimdienste selbst Opfer ihrer eigenen Methoden werden können, zum Beispiel durch private Hacker, Kriminelle oder andere Geheimdienste?

15. Januar 2015

Unter den Snowden-Dokumenten befindet sich auch ein geheimer US-Bericht über Cybersicherheit. Er bestätigt, dass für den Schutz privater Daten eine Verschlüsselung unentbehrlich ist. Der Bericht warnt, dass sowohl private Computer als auch die der Regierung verwundbar bleiben gegen Angriffe aus Russland, China und durch kriminelle Banden, weil aktuelle Verschlüsselungstechnologien dort nicht schnell genug implementiert werden.

Unter den Snowden-Dokumenten befindet sich auch ein geheimer US-Bericht über Cybersicherheit. Er bestätigt, dass für den Schutz privater Daten eine Verschlüsselung unentbehrlich ist. Der Bericht warnt, dass sowohl private Computer als auch die der Regierung verwundbar bleiben gegen Angriffe aus Russland, China und durch kriminelle Banden, weil aktuelle Verschlüsselungstechnologien dort nicht schnell genug implementiert werden.

Der Bericht, der auch dem britischen Geheimdienst GCHQ zugänglich war, konstatiert, dass der Ausbau der defensiven Kapazitäten zu kurz kam und dies durch Spionage, Sabotage und Hackerangriffe die globale Wirtschaft jährlich etwa 400 Mrd. Dollar kosten werde.

Diese Position steht in eklatantem Widerspruch zu der des britischen Premier David Cameron, der vor einigen Tagen als Reaktion auf die Anschläge in Paris ein Verbot der Verschlüsselung gefordert hatte: „Für Terroristen darf es keine sicheren Kommunikationswege geben, die für britische Behörden nicht zugänglich sind.“

13. Januar 2015

Als Reaktion auf die Anschläge in Paris hat Großbritanniens Premier David Cameron angekündigt, die Überwachungsbefugnisse der britischen Geheimdienste deutlich auszuweiten. Die allerwichtigste Aufgabe jeder Regierung sei es, den Bürgern ihres Landes Sicherheit zu gewähren, sagte er. Wenn er wiedergewählt werde, müsse jede Kommunikation für Geheimdienste einsehbar sein. Das würde wohl auf ein Verbot verschlüsselnder Messaging-Dienste hinauslaufen.

Als Reaktion auf die Anschläge in Paris hat Großbritanniens Premier David Cameron angekündigt, die Überwachungsbefugnisse der britischen Geheimdienste deutlich auszuweiten. Die allerwichtigste Aufgabe jeder Regierung sei es, den Bürgern ihres Landes Sicherheit zu gewähren, sagte er. Wenn er wiedergewählt werde, müsse jede Kommunikation für Geheimdienste einsehbar sein. Das würde wohl auf ein Verbot verschlüsselnder Messaging-Dienste hinauslaufen.

Schon im vergangenen Juli hatte seine Regierung ein umstrittenes Notstandsgesetz in Kraft gesetzt, das bereits die Vorratsdatenspeicherung auf Umwegen einführte und dem britischen Geheimdienst GCHQ mehr Befugnisse erteilte.

12. Januar 2015

Das Internet ist das System, das in Zukunft die Macht von Staaten, Institutionen oder auch Unternehmen massiv bestimmen wird. Deutschland ist Angriffsmittelpunkt, ist aber auf solche Attacken nicht ausreichend vorbereitet. Digital sind wir schon lange im Krieg. Staatliche Organisationen greifen gezielt unsere Wirtschaft an, stehlen Informationen. Geheimdienste durchsuchen permanent das gesamte Internet, um Schwachstellen für potentielle Angriffe zu finden.

Das Internet ist das System, das in Zukunft die Macht von Staaten, Institutionen oder auch Unternehmen massiv bestimmen wird. Deutschland ist Angriffsmittelpunkt, ist aber auf solche Attacken nicht ausreichend vorbereitet. Digital sind wir schon lange im Krieg. Staatliche Organisationen greifen gezielt unsere Wirtschaft an, stehlen Informationen. Geheimdienste durchsuchen permanent das gesamte Internet, um Schwachstellen für potentielle Angriffe zu finden.

Edward Snowden enthüllt den streng geheimen Haushaltsplan der US-Geheimdienste, das sog. Black Budget:

Die NSA will jederzeit Zugriff auf Systeme anderer Länder haben… Ziel ist eine lückenlose Kontrolle über das gesamte Internet.

„Ausbau der Übernahme von Systemsteuerungen, um Informationen und technische Daten zu erhalten unter anderem über Öl- und Gasleitungen und Transportsysteme sowie Systemsteuerungen von Elektrizitätswerken.“

30. Dezember 2014

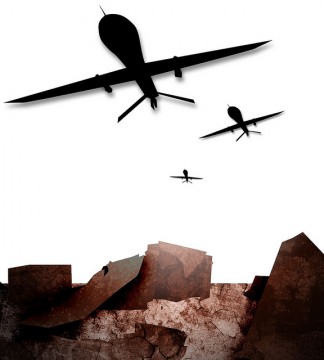

Der Spiegel berichtet über eine NATO-Liste für sogenannte gezielte Tötungen in Afghanistan. Zeitweise sollen bis zu 750 Personen gleichzeitig auf der Liste gestanden haben. Insgesamt wurden auf diese Weise im Laufe der Jahre mehr als 3.600 Menschen erfasst. Unter den Todeskandidaten waren Taliban-Kommandeure, Angehörige der von den Aufständischen eingesetzten Zivilverwaltung und auch Drogenhändler. Das Material stammt aus den Jahren 2009 bis 2011 und fällt in die Amtszeit von US-Präsident Barack Obama.

Der Spiegel berichtet über eine NATO-Liste für sogenannte gezielte Tötungen in Afghanistan. Zeitweise sollen bis zu 750 Personen gleichzeitig auf der Liste gestanden haben. Insgesamt wurden auf diese Weise im Laufe der Jahre mehr als 3.600 Menschen erfasst. Unter den Todeskandidaten waren Taliban-Kommandeure, Angehörige der von den Aufständischen eingesetzten Zivilverwaltung und auch Drogenhändler. Das Material stammt aus den Jahren 2009 bis 2011 und fällt in die Amtszeit von US-Präsident Barack Obama.

Bundeswehr und BND haben sich offenbar intensiver an der Taliban-Jagd beteiligt als bisher bekannt. So wurden wichtige Daten von Zielpersonen an die Nato übermittelt. Laut einem Geheimdokument der Militärs in Afghanistan nutzten Amerikaner und Briten solche Daten immer wieder zur genauen Ortung von Verdächtigen und auch für gezielte Tötungen aus der Luft.

13. Dezember 2014

Seit mehr als einem Jahr ist bekannt, dass der größte belgische Telekommunikationsanbieter Belgacom gehackt wurde, zu dessen Kunden unter anderem die Europäische Kommission, das Europäische Parlament und der Europäische Rat gehören. Indizien sprachen dafür, dass dieser Angriff vom britischen Geheimdienst GCHQ durchgeführt wurde.

Seit mehr als einem Jahr ist bekannt, dass der größte belgische Telekommunikationsanbieter Belgacom gehackt wurde, zu dessen Kunden unter anderem die Europäische Kommission, das Europäische Parlament und der Europäische Rat gehören. Indizien sprachen dafür, dass dieser Angriff vom britischen Geheimdienst GCHQ durchgeführt wurde.

Von den Betroffenen wurde dieser Zwischenfall damals heruntergespielt. Nun haben Journalisten aus Belgien und den Niederlanden diesen Hack genauer untersucht und festgestellt, dass er viel aggressiver und weitreichender war, als bislang behauptet wurde.

Es scheint sich zu bestätigen, dass der Angriff, der mit der hochentwickelten Cyberwaffe „Regin“ durchgeführt wurde, vom britischen Geheimdienst GCHQ ausging. Dies ist dann das erste dokumentierte Beispiel einer Cyberattacke eines EU-Staats auf einen anderen.

24. November 2014

Eine hochentwickelte Spionage-Software hat über Jahre Unternehmen, Behörden und Forschungseinrichtungen in mindestens zehn Ländern, vor allem in Russland und Saudi-Arabien, ausgespäht. Außerdem seien Fluggesellschaften sowie die Energiebranche und das Hotelgewerbe, aber auch Privatpersonen betroffen gewesen – auch in Deutschland.

Eine hochentwickelte Spionage-Software hat über Jahre Unternehmen, Behörden und Forschungseinrichtungen in mindestens zehn Ländern, vor allem in Russland und Saudi-Arabien, ausgespäht. Außerdem seien Fluggesellschaften sowie die Energiebranche und das Hotelgewerbe, aber auch Privatpersonen betroffen gewesen – auch in Deutschland.

Die Software ist so aufwendig und komplex, dass nur Staaten als Auftraggeber in Frage kommen. Diese jetzt „Regin“ genannte Software war schon bei den massiven Cyberangriffen auf Belgacom und EU-Behörden im Einsatz – stammt also offensichtlich von den britischen und US-amerikanischen Geheimdiensten.

Dieser Trojaner kann unter anderem Aufnahmen vom Bildschirm machen, Passwörter stehlen, den Datenverkehr überwachen und gelöschte Dateien wiederherstellen. „Regin“ tarnt sich dabei als legale Microsoft Software.

3. November 2014

Nicht nur die NSA, auch der britische Geheimdienst GCHQ betreibt offenbar intensive Spionage gegen die Teilnehmer an UN-Klimagipfeln, um Vorteile bei den Verhandlungen zu erlangen. Auf den Klimagipfeln im dänischen Kopenhagen 2009 und in Cancún, Mexiko, 2010, hat der GCHQ andere Konferenzteilnehmer offenbar vor und während der Konferenzen im großen Rahmen ausspioniert.

Nicht nur die NSA, auch der britische Geheimdienst GCHQ betreibt offenbar intensive Spionage gegen die Teilnehmer an UN-Klimagipfeln, um Vorteile bei den Verhandlungen zu erlangen. Auf den Klimagipfeln im dänischen Kopenhagen 2009 und in Cancún, Mexiko, 2010, hat der GCHQ andere Konferenzteilnehmer offenbar vor und während der Konferenzen im großen Rahmen ausspioniert.

Der britischen Delegation gehörte immer auch ein Geheimdienstmitarbeiter an. Dessen Aufgabe war nicht der Kampf gegen den Terror, sondern die aktuelle Information der eigenen Verhandlungsführer über die – abgehörten – Vorhaben anderer Regierungen, insbesondere um Nachteile für die eigene Wirtschaft zu vermeiden.

UN-Generalsekretär Ban Ki-moon kündigte eine Untersuchung dieser Vorwürfe gegen den britischen Geheimdienst an.

29. Oktober 2014

Zum ersten Mal gibt die britische Regierung zu, dass der britische Geheimdienst GCHQ die von der NSA und anderen Spionagediensten gesammelten Massendaten ohne Vollmacht einsehen kann. Diese geheimen "Abmachungen" wurden jetzt im Zuge einer Klage der Menschenrechtsorganisationen Privacy International, Liberty und Amnesty International aufgedeckt.

Zum ersten Mal gibt die britische Regierung zu, dass der britische Geheimdienst GCHQ die von der NSA und anderen Spionagediensten gesammelten Massendaten ohne Vollmacht einsehen kann. Diese geheimen "Abmachungen" wurden jetzt im Zuge einer Klage der Menschenrechtsorganisationen Privacy International, Liberty und Amnesty International aufgedeckt.

Das GCHQ kann von Partnern aus Übersee „notfalls“ auch ohne Legitimation die Rohdaten erhalten, auch die von britischen Staatsbürgern.

Gleiches gilt für Kommunikationsdaten, welche unaufgefordert nach Großbritannien gesandt werden. Aufbewahrt werden dürfen die Informationen bis zu zwei Jahre – in Einzelfällen auch länger. All das steht in eklatantem Widerspruch zu den bisherigen offiziellen Regierungs-Verlautbarungen.

13. September 2014

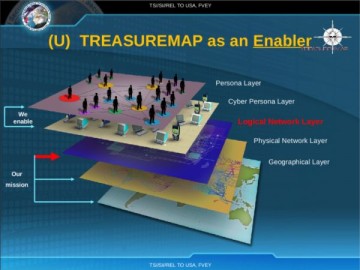

Die NSA und das britische GCHQ verfügen ausweislich eigener, als streng geheim eingestufter Unterlagen über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne. Dies geht aus grafischen Ansichten hervor, die mit einem NSA-Programm namens Treasure Map erstellt wurden und die der SPIEGEL einsehen konnte.

Die NSA und das britische GCHQ verfügen ausweislich eigener, als streng geheim eingestufter Unterlagen über verdeckte Zugänge in die Netze der Deutschen Telekom und des Kölner Anbieters Netcologne. Dies geht aus grafischen Ansichten hervor, die mit einem NSA-Programm namens Treasure Map erstellt wurden und die der SPIEGEL einsehen konnte.

Das Ziel sei "jedes Gerät, überall, jederzeit" sichtbar zu machen, heißt es in einer Präsentation. Das Programm, eine Art Google Earth für das Internet, diene unter anderem der "Planung von Computerattacken" und der "Netzwerkspionage".

31. August 2014

Nicht nur Deutschland spionierte in der Türkei. Die US-amerikanische NSA interessierte sich für die Absichten der türkischen Regierung und die militärische Infrastruktur und hackte sich erfolgreich ins türkische Regierungsnetzwerk ein. Der britische GCHQ verschaffte sich Zugang zum Energieministerium und den führenden Konzernen des Energiesektors.

Nicht nur Deutschland spionierte in der Türkei. Die US-amerikanische NSA interessierte sich für die Absichten der türkischen Regierung und die militärische Infrastruktur und hackte sich erfolgreich ins türkische Regierungsnetzwerk ein. Der britische GCHQ verschaffte sich Zugang zum Energieministerium und den führenden Konzernen des Energiesektors.

Die Türkei profitierte aber auch von der NSA. So wurden amerikanische Informationen für den Kampf gegen die kurdische Separatistenorganisation PKK genutzt: "Man habe Lokalisierungsdaten und Telefonmitschnitte von PKK-Mitgliedern an die Türkei übergeben: Das hat zum Tod oder der Gefangennahme von Dutzenden PKK-Anführern geführt. Zeitweise gab die NSA die Handy-Positionsdaten von PKK-Führern alle sechs Stunden an die Türken weiter, während militärischer Offensiven sogar im Stundentakt."

21. August 2014

Aus den Unterlagen von Edward Snowden ist bekannt, dass neben der NSA insbesondere der britische Geheimdienst GCHQ (Government Communications Headquarters) den weltweiten Internetverkehr bedenkenlos abgreift und auswertet. Die vielfältigen, oft zwielichtigen Überwachungsaktivitäten des Dienstes haben sein Image nicht nur gefördert.

Das Rekrutieren neuer Mitarbeiter ist dadurch nicht leichter geworden. Der Geheimdienst sucht jetzt auf ungewöhnlichen Wegen nach Menschen, die vor allem seine Onlineaktivität unterstützen sollen. Als nützliches Mittel bei dieser Suche hat sich die Cyber Security Challenge erwiesen, eine Kombination aus Online- und Realspiel, in dem sich Kandidaten für einen Job als Cyber-Krieger qualifizieren können.

15. August 2014

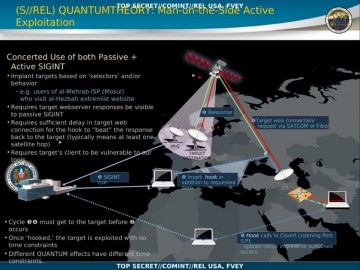

Neue als streng geheim klassifizierte Dokumente der US-amerikanischen, der britischen und der kanadischen Geheimdienste, die dem Nachrichtendienst „heise online“ vorliegen, offenbaren die Strategie dieser Dienste, mit Portscans ganzer Länder, der Kartierung verwundbarer Systeme und ihrer Umfunktionierung das Netz zu kontrollieren.

Neue als streng geheim klassifizierte Dokumente der US-amerikanischen, der britischen und der kanadischen Geheimdienste, die dem Nachrichtendienst „heise online“ vorliegen, offenbaren die Strategie dieser Dienste, mit Portscans ganzer Länder, der Kartierung verwundbarer Systeme und ihrer Umfunktionierung das Netz zu kontrollieren.

Jede offene Tür wird ausgenutzt, jede verschlossene Tür ist eine Aufforderung zum Angriff, jedes Endgerät ist ein Zielsystem. Eine Folie zeigt, dass der britischen Geheimdienst GCHQ entsprechende Vollscans für insgesamt 27 Länder anbietet.

Zwei Informatiker der TU München haben allerdings einen Vorschlag entwickelt, um dem Abtasten nach verwundbaren Systemen im Netz Einhalt zu bieten.

4. August 2014

Die US-Regierung ist nach Recherchen des Journalisten Glenn Greenwald direkt an Angriffen Israels in Nahost beteiligt. Aus den Snowden-Unterlagen gehe hervor, dass der US-Geheimdienst NSA den israelischen Geheimdienst ISNU seit Jahren verstärkt unterstütze, unter anderem bei der Überwachung und Zielerfassung von Palästinensern.

Die US-Regierung ist nach Recherchen des Journalisten Glenn Greenwald direkt an Angriffen Israels in Nahost beteiligt. Aus den Snowden-Unterlagen gehe hervor, dass der US-Geheimdienst NSA den israelischen Geheimdienst ISNU seit Jahren verstärkt unterstütze, unter anderem bei der Überwachung und Zielerfassung von Palästinensern.

"In vielen Fällen haben die NSA und ISNU gemeinsam mit dem britischen und kanadischen Geheimdienst zusammengearbeitet." Dazu gehöre in mindestens einem Fall auch die verdeckte Zahlung an israelische Agenten.

Schon während des letzten Einmarsches der israelischen Armee in palästinensische Gebiete, bei der Operation "gegossenes Blei" im Jahr 2009, erhielten Israels Streitkräfte Informationen über mögliche palästinensische Ziele von den Kooperationspartnern.

16. Juli 2014

Massenüberwachungen durch Regierungen "entwickeln sich zu einer gefährlichen Gewohnheit und sind keine Ausnahme mehr", sagte die UN-Hochkommissarin für Menschenrechte, Navi Pillay, am Mittwoch in Genf bei der Vorstellung eines 16-seitigen Berichts zur Datensicherheit.

Es reiche nicht aus, die Nadel im Heuhaufen zu suchen. Es müsse auch "die Auswirkung der Maßnahmen auf den Heuhaufen im Vergleich zur Bedrohung" berücksichtigt werden.

Auf Edward Snowden angesprochen, sagte sie:

„Diejenigen, die die Verletzung von Menschenrechten aufdecken, sollten geschützt werden: Wir brauchen sie.“

15. Juli 2014

Der britische Geheimdienst GCHQ ist noch skrupelloser als die US-amerikanische NSA. Er überwacht nicht nur das Internet, er will die öffentliche Meinung manipulieren. Eine Einheit des britischen Geheimdienstes, die Joint Threat Research Intelligence Group (JTRIG), listet in einem streng geheimen Katalog stolz ihre Fähigkeiten auf.

Der britische Geheimdienst GCHQ ist noch skrupelloser als die US-amerikanische NSA. Er überwacht nicht nur das Internet, er will die öffentliche Meinung manipulieren. Eine Einheit des britischen Geheimdienstes, die Joint Threat Research Intelligence Group (JTRIG), listet in einem streng geheimen Katalog stolz ihre Fähigkeiten auf.

Der Geheimdienst kann mit eigenen Programmen Inhalte im Internet beeinflussen. So besitze die Organisation die Fähigkeiten, Online-Abstimmungen und Klickzahlen zu manipulieren, das Netz mit Propaganda zu fluten, Rufmordkampagnen, Realitätsverzerrung zu inszenieren sowie Inhalte auf Videoplattformen zu zensieren.

13. Juli 2014

Die britische Regierung möchte mit Eilgesetzen die Überwachung von Telefon- und Internetverbindungen im Land neu regeln. Im Kern geht es dabei um das weitere Sammeln von Vorratsdaten, nachdem der Europäische Gerichtshof im Frühjahr die bisherige EU-Richtlinie dazu gekippt hatte.

Der frühere US-Geheimdienstmitarbeiter Edward Snowden kritisiert die Pläne nun scharf, vor allem die Geschwindigkeit, mit der sie verabschiedet werden sollen. Er sieht Parallelen zum Vorgehen in den USA.

11. Juli 2014

Eine Informationsfreiheitsanfrage in den USA hat eine E-Mail-Konversation öffentlich gemacht, die das Wissen der NSA und des Weißen Hauses von der Festplattenzerstörung beim Guardian belegt. Als im letzten Juli durch den britischen Geheimdienst GCHQ mit roher Gewalt Festplatten mit Materialien aus dem Bestand von Snowden zerstört wurden, distanzierte sich das Weiße Haus noch ausdrücklich und verkündete, es sei “sehr schwierig, sich ein Szenario vorzustellen, in dem das angemessen wäre”.

Eine Informationsfreiheitsanfrage in den USA hat eine E-Mail-Konversation öffentlich gemacht, die das Wissen der NSA und des Weißen Hauses von der Festplattenzerstörung beim Guardian belegt. Als im letzten Juli durch den britischen Geheimdienst GCHQ mit roher Gewalt Festplatten mit Materialien aus dem Bestand von Snowden zerstört wurden, distanzierte sich das Weiße Haus noch ausdrücklich und verkündete, es sei “sehr schwierig, sich ein Szenario vorzustellen, in dem das angemessen wäre”.

Der stellvertretende NSA-Direktor Richard Ledgett mailte aber an seinen Chef, General Keith Alexander: „Gute Neuigkeiten, zumindest an dieser Front.“

19. Juni 2014

In einem Brief an den britischen Premierminister David Cameron drängt der Labor-Abgeordnete Tom Watson seinen Premier, die deutschen Ermittlungen von Generalbundesanwalt Harald Range wegen des abgehörten Merkelhandys zu unterstützen, damit die englisch-deutschen Beziehungen nicht weiter beschädigt werden.

In einem Brief an den britischen Premierminister David Cameron drängt der Labor-Abgeordnete Tom Watson seinen Premier, die deutschen Ermittlungen von Generalbundesanwalt Harald Range wegen des abgehörten Merkelhandys zu unterstützen, damit die englisch-deutschen Beziehungen nicht weiter beschädigt werden.

Dazu solle Großbritannien dem deutschen Generalbundesanwalt Zutritt zu der RAF-Militärbasis in Croughton gewähren, in der eine Einheit des amerikanischen Special Collection Service (SCS) untergebracht ist, die bei diesen Abhöraktionen eine wichtige Rolle gespielt hätte.

19. Juni 2014

Der CIO (Leiter Informationstechnologie) der „Bank of England“, John Finch, riet den Unternehmen, sich bewusst zu sein, dass die Zusammenarbeit mit US-basierten Cloud-Diensten dazu führen könnte, dass auf vertrauliche Daten von Regierungsbehörden wie FBI und CIA zugegriffen werden könnte.

Der CIO (Leiter Informationstechnologie) der „Bank of England“, John Finch, riet den Unternehmen, sich bewusst zu sein, dass die Zusammenarbeit mit US-basierten Cloud-Diensten dazu führen könnte, dass auf vertrauliche Daten von Regierungsbehörden wie FBI und CIA zugegriffen werden könnte.

Auf dem „Cloud World Forum“ sagte Finch, dass Unternehmen Datenhoheit und Datensicherheit und die entsprechenden Kosten berücksichtigen sollten, bevor sie eine öffentliche Cloud-Strategie starten.

Die Geheimdienste der „Five-Eyes“ (USA, Großbritannien, Kanada, Australien und Neuseeland) betreiben nicht mehr nur Überwachung und Spionage, sie wollen die Herrschaft im Internet und bereiten digitale Kriege vor.

Die Geheimdienste der „Five-Eyes“ (USA, Großbritannien, Kanada, Australien und Neuseeland) betreiben nicht mehr nur Überwachung und Spionage, sie wollen die Herrschaft im Internet und bereiten digitale Kriege vor.

Der Spiegel berichtet über eine NATO-Liste für sogenannte gezielte Tötungen in Afghanistan. Zeitweise sollen bis zu 750 Personen gleichzeitig auf der Liste gestanden haben. Insgesamt wurden auf diese Weise im Laufe der Jahre mehr als 3.600 Menschen erfasst. Unter den Todeskandidaten waren Taliban-Kommandeure, Angehörige der von den Aufständischen eingesetzten Zivilverwaltung und auch Drogenhändler. Das Material stammt aus den Jahren 2009 bis 2011 und fällt in die Amtszeit von US-Präsident Barack Obama.

Der Spiegel berichtet über eine NATO-Liste für sogenannte gezielte Tötungen in Afghanistan. Zeitweise sollen bis zu 750 Personen gleichzeitig auf der Liste gestanden haben. Insgesamt wurden auf diese Weise im Laufe der Jahre mehr als 3.600 Menschen erfasst. Unter den Todeskandidaten waren Taliban-Kommandeure, Angehörige der von den Aufständischen eingesetzten Zivilverwaltung und auch Drogenhändler. Das Material stammt aus den Jahren 2009 bis 2011 und fällt in die Amtszeit von US-Präsident Barack Obama.