Gefahren der IT

Überwachungsstaat – Was ist das? – YouTube

13.03.2013 – Sie verschaffen sich Zugriff auf fremde Rechner – und spionieren ihre Opfer über deren eigene Webcam aus: Sogenannte Ratter stalken ahnungslose Frauen, dann veröffentlichen sie Fotos und Videos im Netz. Die Betroffenen haben meist nur unbedarft auf etwas geklickt.

„Aus dem Maschinenraum“ – über technologische Entwicklungen – FAZ

07.08.2013 – Der Identitätsklau im Netz nimmt massiv zu. Ob bei Online-Shopping, Facebook oder Online-Banking, die Deutschen werden immer öfter bestohlen. Doch die meisten bemerken den Online-Einbruch viel zu lange nicht, erst nach fast einem Jahr.

06.05.2013 – 15 von 16 Teilen kommen aus dem Plastikdrucker, einziges Metallteil ist ein Nagel, der die Munition zündet. Der Amerikaner Cody Wilson hat die erste Feuerwaffe aus dem 3-D-Drucker vorgeführt. Für viele ein Blick in eine dystopische Zukunft.

Conficker Day – Geek And Poke

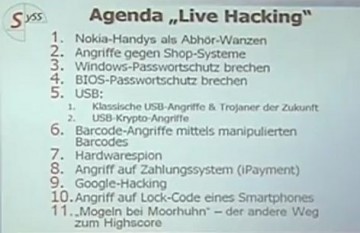

Live Hacking – so brechen Hacker in IT-Netze ein

Live Hacking — so brechen Hacker in IT-Netze ein @ITandBusinessDE – YouTube

Die Einstiegsluke ist zugefallen…

Die unberechtigte Nutzung ist nicht gestattet.

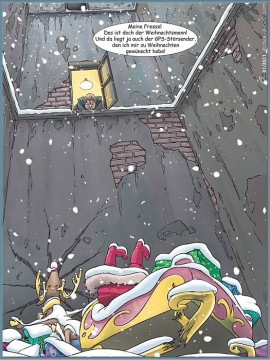

GPS-Störsender…

Die unberechtigte Nutzung ist nicht gestattet.

Newstweek / Julian Oliver, Danja Vasiliev

17.04.2012 Ohne Computer geht nichts mehr – doch was passiert, wenn sie plötzlich ausfallen? Auf den digitalen Ernstfall sind wir kaum vorbereitet, im Gegenteil: Unsere IT-Systeme stecken voller fehlerhafter Codes. Hacker und militärische Angreifer haben es damit leicht, die Gefahr eines Cyberwar ist real.

Sandro Gaycken * (cc) dirk haeger | re:publica 2011

14.06.2011 Die Mobbing-Website isharegossip.com ist gehackt worden. Seit Kurzem steht statt der dort üblichen, anonym geposteten üblen Nachrede unter der Überschrift "Hacks And Kisses" ein Gedicht und der Hinweis, dass Namen und Zugangsdaten der Betreiber bekannt seien.

06.11.2011 Die Autorin Miriam Meckel, der Blogger Sascha Lobo, der Journalist Konrad Lischka von Spiegel Online und der Programmierer Torben Brodt diskutieren über die Wirklichkeit der Algorithmen.

19.10.2011 Horror 2.0: Keinen Zugriff aufs E-Mail-Konto, Facebook-Zugang weg, falsche Bettelmail an alle: Wie Unbekannte meine digitale Identität kaperten. Ein Protokoll.

Er ist der Vorbote einer neuen Form von Computerschädlingen: Stuxnet ist darauf programmiert, Industrieanlagen zu sabotieren.