22. Juni 2015

Aus geheimen Unterlagen des US-Geheimdienstes NSA, die von der Enthüllungs-Plattform "The Intercept" veröffentlicht wurden, geht hervor, dass die NSA und der britische Geheimdienst GCHQ über Jahre hinweg Antiviren-Firmen ausgespäht und versucht haben, deren Programme zu rekonstruieren und Schwachstellen aufzudecken, um herauszubekommen, wie sie beim Angriff auf Rechner den Virenschutz umgehen können.

Aus geheimen Unterlagen des US-Geheimdienstes NSA, die von der Enthüllungs-Plattform "The Intercept" veröffentlicht wurden, geht hervor, dass die NSA und der britische Geheimdienst GCHQ über Jahre hinweg Antiviren-Firmen ausgespäht und versucht haben, deren Programme zu rekonstruieren und Schwachstellen aufzudecken, um herauszubekommen, wie sie beim Angriff auf Rechner den Virenschutz umgehen können.

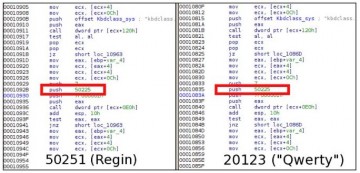

Als besondere Herausforderung für die Geheimdienste galt die russische Softwarefirma Kaspersky. Sie wird in den jetzt veröffentlichten Dokumenten besonders häufig erwähnt. Das lässt vermuten, dass der erst vor zwei Wochen bekannt gewordene Hacker-Angriff auf die Sicherheitsforscher von Kaspersky auch von diesen beiden westlichen Geheimdiensten ausging. Auch der technische Aufbau des dabei eingesetzten Trojaners, der auf den Namen Duqu 2.0 getauft wurde, scheint diese Theorie zu untermauern.

Ein pikantes Detail in diesem Zusammenhang ist wohl die Meldung, dass Kaspersky unmittelbar nach der Entdeckung des Cyber-Angriffs nicht nur die russischen Sicherheitsbehörden eingeschaltet hat, um die Aufklärung voranzutreiben, sondern auch die britischen Dienste!

Außer Kaspersky werden weitere Antiviren-Firmen als geeignete Ziele benannt. Welche von diesen erfolgreich gehackt worden sind, geht aus den vorliegenden Dokumenten nicht hervor. Aufgelistet werden u.a. der deutsche Hersteller Avira sowie die österreichischen Anbieter Ikarus und Emsisoft, DrWeb (Russland), F-Secure (Finnland), AVG und Avast (Tschechien), ESET (Slowakei) und Bit-Defender (Rumänien).

Nicht betroffen sind demnach die amerikanischen Antivirus-Firmen Symantec und McAfee sowie der britische Softwarehersteller Sophos.

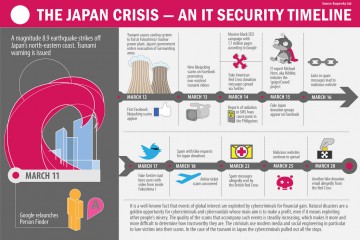

Darüber hinaus hätten die Geheimdienste Firewall-Hersteller, Internetforen und eine Router-Firma infiltriert, was ihnen unter anderem erlaubt habe, "auf fast jeden Internetuser" in Pakistan zuzugreifen und den dortigen Datenverkehr direkt in die Systeme des GCHQ umzuleiten.